تصيب البرامج الضارة ماكرو Word الجديدة نظامي التشغيل macOS و Windows

الصورة: مختبرات FortiGuard

تم اكتشاف شكل آخر من برامج Microsoft Word الضارة التي تصيب أجهزة macOS و Windows.

يتم دفن رمز VBA (Visual Basic for Applications) الضار في ماكرو مستند Word ويقوم تلقائيًا بتكييف هجومه وفقًا لنظام التشغيل المستخدم. بمجرد التثبيت ، يمكن استخدامه لتنزيل المزيد من ملفات الحمولة على جهاز الكمبيوتر الخاص بك.

البرمجيات الخبيثة الماكرو ليست جديدة. كان يستهدف مستخدمي Windows لأكثر من عقد. على الرغم من انخفاض عدد هجمات الماكرو عند ظهور إصابات أكثر تعقيدًا ، إلا أنه كان هناك عودة للظهور في السنوات الأخيرة لسبب واحد كبير.

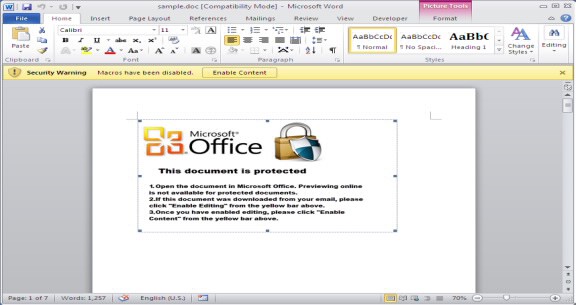

نظرًا لأن الهجوم يتنكر في صورة ماكرو Word بريء ، فإنه يستمر دون أن يتم اكتشافه حتى فوات الأوان. إذا طلبت من جهاز الكمبيوتر الخاص بك فتح وحدات الماكرو تلقائيًا ، فيمكن تنفيذ تعليمات برمجية ضارة قبل أن يكون لديك أي فكرة عن وجودها هناك.

تم اكتشاف أول برنامج ضار ماكرو مصمم لنظام التشغيل Mac مرة أخرى في فبراير، والآن تم اكتشاف سلالة ثانية بواسطة مختبرات FortiGuard.

يستخدم رمز VBA المدفون الذي يقوم بفك تشفير البيانات وقراءتها (برنامج نصي بلغة Python) من قسم "التعليقات" المضمن في ملف Word. نظرًا لأن macOS مبني مع تمكين Python ، يُسمح بتشغيل البرنامج النصي عبر وظيفة ExecuteForOSX.

عندما يتم تنفيذ هذا البرنامج النصي ، فإنه يقوم بتنزيل ملف من عنوان URL ويقوم بتنفيذه تلقائيًا. ليس من الواضح تمامًا ما الذي تفعله البرامج الضارة بعد تثبيتها بنجاح على جهازك ، لكن FortiGuard تعتقد أنها تستخدم "من قبل المهاجمين لأغراض تتبع الحملات".

يعتمد الهجوم بأكمله على Metasploit ، وهو إطار عمل مفتوح المصدر له تطبيقات مشروعة ، ولكن يتم تعديله بشكل شائع لإنشاء برامج ضارة وأدوات ضارة أخرى.

من السهل تجنب هذا النوع من البرامج الضارة. أولاً ، تأكد من عدم السماح لنظامك بفتح وحدات الماكرو تلقائيًا ، ثم تأكد من أن مستندات Word التي تستخدمها من مصادر موثوقة. لا تفتح فقط ملفات Word العشوائية التي نزلتها من مواقع ويب مشكوك فيها.

عبر: أبل