Z punktu widzenia bezpieczeństwa najciekawszym dodatkiem do iPhone’a 5s firmy Apple jest zintegrowany odcisk palca skaner, zwany Touch ID, który umożliwia odblokowanie telefonu za dotknięciem palca, a nie kod dostępu. Będziesz także mógł robić zakupy w iTunes za pomocą skanu odcisków palców, zamiast wpisywać hasło Apple ID.

Jednak pomimo uważanej za wyjątkowość odcisków palców, używanie ich jako danych uwierzytelniających nie jest panaceum na problemy z bezpieczeństwem. Warto poświęcić trochę czasu na zrozumienie technologii, jej możliwości i sposobu integracji z Twoim cyfrowym życiem.

Jak działa czytnik linii papilarnych?

Technologia rozpoznawania odcisków palców istnieje od dziesięcioleci. Jest to forma uwierzytelniania, termin używany do opisania procesu udowadniania, że jesteś tym, za kogo się podajesz. W takim przypadku technologia skanuje dostarczony odcisk palca, porównuje go z bazą danych i, jeśli istnieje dopasowanie, umożliwia dostęp tak samo, jak hasło lub kod dostępu. Podczas gdy technologia rozpoznawania odcisków palców może technicznie

zidentyfikować ty i uwierzytelniać większość systemów nadal wymaga nazwy użytkownika, aby przyspieszyć dopasowanie odcisków palców i zmniejszyć liczbę błędów. Ponieważ jednak iPhone przechowuje twoją nazwę użytkownika Apple ID, nie będzie to problemem dla większości użytkowników.Czytniki linii papilarnych mogą polegać na różnych technologiach skanowania. Dwa, które najlepiej można zintegrować z urządzeniem mobilnym, to czytniki optyczne i czujniki pojemnościowe. Czytniki optyczne są koncepcyjnie proste, wykorzystują aparat cyfrowy do robienia obrazu powierzchni palca.

Czujniki pojemności są bardziej złożone, zamiast tego tworzą obraz odcisku palca, mierząc różnice w pojemności między grzbietami i dolinami odcisku palca. Wykorzystują przewodność elektryczną Twojej podskórnej warstwy skóry i izolację elektryczną Twojej warstwy skóry (tej, w której znajduje się Twój odcisk palca). Twój odcisk palca jest faktycznie nieprzewodzącą warstwą między dwiema przewodzącymi płytkami, co jest samą definicją kondensatora. Czytnik linii papilarnych wykrywa różnice elektryczne spowodowane zróżnicowaną grubością skóry właściwej i może zrekonstruować odcisk palca na podstawie tych odczytów.

Czujnik Touch ID w iPhonie 5s to czytnik pojemnościowy, wbudowany w przycisk home. To był dobry wybór ze strony Apple, ponieważ skanery pojemnościowe są dokładniejsze i mniej podatne na rozmazane palce i nie można ich sfałszować za pomocą kserokopii odcisku palca.

Czytelnik robi więc zdjęcie mojego palca i sprawdza je w bazie danych?

Nie do końca. Porównywanie kompletnych obrazów to złożone — i wymagające dużej mocy obliczeniowej — zadanie, z którym borykają się nawet potężne komputery. Zamiast tego obraz z czytnika jest przetwarzany przez algorytm, który wyciąga fragmenty z odcisku palca i przekształca je w cyfrowe podsumowanie — szablon — z którym łatwiej się pracuje. Ten szablon reprezentuje Twój odcisk palca i różni się w zależności od użytego algorytmu.

Szablon jest następnie przechowywany w bazie danych, najlepiej po przejściu przez kryptograficzną funkcję mieszającą, podobnie jak hasła. Same hasła nigdy nie są przechowywane; zamiast tego są konwertowane przez jednokierunkowy algorytm szyfrowania, a wynik jest przechowywany w bazie danych. Zrobione prawidłowo, oznacza to, że nigdy nie można odzyskać hasła, nawet jeśli zły facet dostanie bazę danych.

Chociaż szczegóły nie są jeszcze znane, spodziewamy się, że Apple użyje unikalnego kodu urządzenia każdego iPhone'a w ramach algorytmu haszującego. Ponieważ jest osadzony w sprzęcie iPhone'a, praktycznie niemożliwe jest zaatakowanie urządzenia za pomocą mocniejszych komputerów; ataki na urządzeniu są znacznie wolniejsze i trudniejsze.

Kiedy używasz odcisku palca do logowania się do urządzenia, technologia obrazuje Twój odcisk palca i przetwarza obraz przez swój algorytm. Następnie porównuje wynik z wartością zapisaną w bazie danych. Jeśli te dwa pasują, zostaniesz wpuszczony tak samo, jak w przypadku hasła.

Firma Apple zwróciła uwagę, że Twój odcisk palca nigdy nie zostanie przesłany na iCloud ani na żaden serwer internetowy. Zamiast tego zostanie zaszyfrowany i przechowywany w tak zwanej bezpiecznej enklawie w samym chipie A7.

Czy odcisk palca jest bezpieczniejszy niż hasło lub kod dostępu?

Niekoniecznie. W świecie bezpieczeństwa istnieją trzy sposoby, aby udowodnić, że jesteś tym, za kogo się podajesz, z coś, co wiesz, coś, co masz, oraz coś, czym jesteś. Coś, co znasz, to hasło lub hasło; coś, co masz, to token, klucz, a nawet telefon; a coś, czym jesteś, to „identyfikator biometryczny”, taki jak odcisk palca.

Używanie dowolnego z tych identyfikatorów jest znane jako uwierzytelnianie jednoskładnikowe i jest uważane za silne uwierzytelnianie, gdy łączysz dwa lub więcej czynników. Jeśli myślisz o tym (lub oglądasz wystarczająco dużo telewizji), możesz łatwo wyobrazić sobie sposoby na oszukanie czytnika linii papilarnych, od kserokopii po fałszywy palec wykonany z żelatyny. Każdy czytnik linii papilarnych można oszukać, a to niekoniecznie wymaga zaawansowanej technologii.

Dodatkowo, jeśli masz fizyczny dostęp do bazy danych, możesz przeprowadzać na nią ataki tak, jakby zawierała hasła, generując i testując fałszywe szablony. Nie wszystkie algorytmy i funkcje haszujące są równie dobre i łatwo jest otrzymać system, który jest słabszy niż dobrze znane sposoby zarządzania hasłami.

Krótko mówiąc, nic nie jest idealne, a sam odcisk palca niekoniecznie jest bezpieczniejszy niż hasło. Co gorsza, nie możesz zmienić odcisku palca. Dlatego superbezpieczne systemy zwykle wymagają odcisku palca i hasła lub karty inteligentnej.

Czy mój telefon nie liczy się jako drugi czynnik?

Raczej. Wielu z was może używać telefonu jako drugiego czynnika do logowania się do usług takich jak Dropbox. W tym scenariuszu logujesz się do witryny za pomocą swojej nazwy użytkownika i hasła, a następnie Dropbox wysyła na Twój telefon jednorazowy kod, który ma w pliku. Ponieważ ty poznaj swoje hasło oraz miej swój telefon, liczy się to jako uwierzytelnianie dwuskładnikowe.

Niestety odblokowywanie telefonu jest inne, ponieważ celem jest sam telefon. Tak więc sam odcisk palca jest nadal uwierzytelnianiem jednoskładnikowym i nie jest bezpieczniejszy w ścisłym tego słowa znaczeniu.

Jednak znacznie mniej prawdopodobne jest, że pożyczysz komuś swój odcisk palca, a podczas gdy zły facet może odgadnąć twoje hasło, prawdopodobieństwo, że ktoś ukradnie kopię Twojego odcisku palca w prawdziwym świecie, jest bardzo niskie, chyba że jesteś osobą wysokiego ryzyka cel.

Jeśli nie jest bezpieczniejszy, po co przechodzić na odcisk palca?

Praktycznie rzecz biorąc, dla większości konsumentów odcisk palca jest bezpieczniejszy niż kod dostępu na iPhonie. Jest zdecydowanie bezpieczniejszy niż czterocyfrowy kod dostępu.

Ale prawdziwym powodem jest to, że używanie odcisków palców zapewnia lepsze bezpieczeństwo dzięki lepszej użyteczności. Większość ludzi, jeśli w ogóle używa hasła, trzyma się prostego czterocyfrowego hasła, które atakujący może łatwo obejść, fizycznie posiadając iPhone'a. Dłuższe hasła, takie jak niejasne 16-znakowe hasło, którego używam, są znacznie bezpieczniejsze, ale wielokrotne wprowadzanie jest prawdziwym bólem. Czytnik linii papilarnych, jeśli jest prawidłowo zaimplementowany, zapewnia bezpieczeństwo długiego hasła, z większą wygodą niż nawet krótkie hasło.

NS Napisałem w Macworld, celem Apple jest poprawa bezpieczeństwa, a jednocześnie uczynienie go tak niewidocznym, jak to tylko możliwe.

Czy to oznacza śmierć haseł na moim iPhonie?

Zupełnie nie. Po pierwsze, iOS nie zamierza pozbyć się obsługi haseł, ponieważ tylko iPhone 5s będzie miał czytnik linii papilarnych.

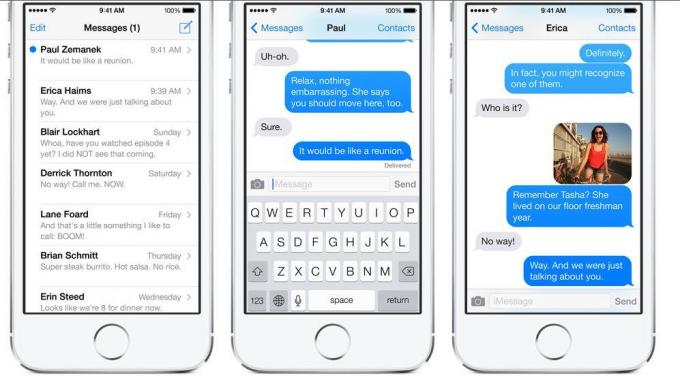

Po drugie, jak widać na tym obrazku, zawsze będziesz mieć możliwość wprowadzenia hasła zamiast skanowania odcisku palca.

Po trzecie, podczas gdy wielu z nas udostępnia swoje iPhone'y małżonkom i dzieciom, Apple oficjalnie obsługuje tylko jednego użytkownika na urządzenie. Jednak Apple powiedział ten Touch ID pozwoli Ci skonfigurować odciski palców dla zaufanych przyjaciół i rodziny, dzięki czemu będą mogli łatwo uzyskać dostęp do Twojego urządzenia.

Jeśli ktoś ukradnie mój telefon, czy to oznacza, że ma mój odcisk palca? — Prawie na pewno nie. Nie ma powodu, aby zachować sam odcisk palca, tylko szablon. I jak wspomniano wcześniej, twoje odciski palców są szyfrowane na iPhonie 5s (podejrzewamy, że Apple naprawdę oznacza „zaszyfrowany”).

Czy ktoś może uzyskać dostęp do mojego telefonu z kopią mojego odcisku palca? - Prawdopodobnie. Jak wspomniałem wcześniej, o ile nie połączysz swojego odcisku palca z innym czynnikiem uwierzytelniającym, takim jak hasło, atakujący potrzebuje jednego elementu, aby udawać, że jest tobą.

Realnie rzecz biorąc, prawie nikt nie musi się tym martwić, chociaż w pełni spodziewam się, że zostanie napisanych wiele artykułów o wysiłkach szpiegów amatorów, aby zrobić fałszywe palce. Zacznę też być bardziej ostrożny, gdy będę uczestniczyć w niektórych konferencjach hakerskich, biorąc pod uwagę moich przyjaciół-dowcipnisiów.

Czy będę mógł zalogować się do swojego banku za pomocą odcisku palca zamiast hasła? — Używanie odcisku palca do logowania się do witryn internetowych i aplikacji, takich jak te z Twojego banku, może się zdarzyć w końcu, ale nie od razu. Apple musi najpierw otworzyć dla niego obsługę API, a następnie programiści muszą zintegrować go zarówno ze swoimi aplikacjami, jak i bazami danych uwierzytelniania zaplecza. Apple powiedział, że inne aplikacje mogą korzystać z czytnika linii papilarnych, ale Twój zapisany odcisk palca nie będzie dostępny dla tych aplikacji. W związku z tym podejrzewamy, że początkowe wsparcie będzie używać Touch ID, aby uzyskać dostęp do hasła przechowywanego w pęku kluczy iOS, przy użyciu pewnego rodzaju obsługi interfejsu API.

Twórcy aplikacji i usługi w chmurze, którzy chcą bezpośredniego dostępu do linii papilarnych, jeśli Apple go obsługuje, będą również musieli przeprojektować swoje systemy, aby sobie z nimi poradzić scenariusze, takie jak złamanie czyjegoś odcisku palca lub użytkownik, który loguje się również z komputera z systemem Windows, który ma inny odcisk palca skaner. Nie mogą po prostu przełączyć wszystkich na szablony odcisków palców tylko dla Apple. (O ile posiadanie otwartego standardu generowania szablonów może wydawać się dobrym pomysłem — istnieje nawet organizacja branżowa o nazwie Sojusz FIDO promować taką interoperacyjność — kto wie, czy Apple w końcu ją wesprze.)

Ale znowu, bardzo podejrzewam, że Apple będzie, przynajmniej przez jakiś czas, polegać głównie na zabezpieczeniu poświadczeń w telefonie za pomocą czcigodny pęk kluczy, być może dodanie funkcji lub obsługi API, która potwierdza odcisk palca dla tego zarejestrowanego użytkownika zalegalizowany.

Ponadto banki są prawnie zobowiązane do korzystania z dwóch form uwierzytelniania. Dlatego prawdopodobnie będziesz musiał wprowadzić kod PIN, gdy logujesz się z innego urządzenia, lub musisz wykonać taniec potwierdzenia e-mailem, gdy logujesz się z nowego komputera. Technicznie jednak telefon może liczyć się jako drugi czynnik, a banki mogą aktualizować swoje systemy, aby połączyć fakt posiadania telefonu z odciskiem palca w celu uzyskania dostępu.

Czy będę mógł używać odcisku palca do logowania się do mojej sieci służbowej?

Nie od razu. Chociaż firma Apple dodaje obsługę jednokrotnego logowania na poziomie przedsiębiorstwa (SSO) w systemie iOS 7, sieć i aplikacje służbowe nadal będą wymagały uwierzytelnienia przy użyciu istniejącej nazwy użytkownika i hasła. Logowanie jednokrotne oznacza po prostu, że nie musisz ponownie wprowadzać tych poświadczeń dla każdego systemu roboczego. Spodziewam się, że z biegiem czasu dostawcy zaoferują narzędzia umożliwiające dostęp do sieci służbowej po uwierzytelnieniu za pomocą odcisku palca na iPhonie, zakładając, że zatwierdzi to dział IT.

Dlaczego to takie ważne?

Apple nie jest pierwszą firmą, która dodała czytnik linii papilarnych do telefonu. Testowałem laptopy z czytnikami linii papilarnych i widziałem telefony z wbudowanymi czytnikami. Prawdziwym podekscytowaniem jest to, że Apple udostępni tę technologię wielu milionom konsumentów.

W ten sposób radykalnie poprawi się bezpieczeństwo i użyteczność iPhone'a 5s dla przeciętnych użytkowników. Nienawidzę konieczności wpisywania silnego hasła na maleńkiej klawiaturze, zwłaszcza gdy chodzę. Czytnik linii papilarnych będzie znacznie wygodniejszy i zasadniczo wyeliminuje mniej bezpieczne czterocyfrowe kody, których używa większość ludzi, jeśli w ogóle używają jednego.

Połącz to z faktem, że wielu użytkowników używa teraz swoich telefonów jako drugiego czynnika podczas logowania się do różnych usług w chmurze, i widać, że poprawa bezpieczeństwa iPhone'a 5s może ogólnie poprawić bezpieczeństwo istotnych aspektów Internet. Nie stanie się to z dnia na dzień, ale poprawa bezpieczeństwa w dowolnym punkcie dostępu poprawia bezpieczeństwo całego systemu.

Gdy zobaczymy, że uwierzytelnianie za pomocą odcisków palców stanie się powszechnie dostępne dla konsumentów, życie przeciętnego napastnika stanie się znacznie trudniejsze.

Autor Rich Mogull pracuje w świecie bezpieczeństwa od około 17 lat i łamie komputery (zwykle przypadkowo) jeszcze dłużej. Po około 10 latach w ochronie fizycznej (głównie organizując duże imprezy/koncerty), popełnił błąd: upijanie się w Dolinie Krzemowej i mówienie komuś, że „pracował w ochronie”. Artykuł przedrukowany za zgodą z Ciekawostki.

Za naciśnięciem jednego przycisku iPhone 5s firmy Apple zmieni branżę mobilną. A to po prostu może uprościć twoje życie.

Dzięki niesamowicie prostej implementacji w przycisku głównym telefonu, Apple zrobił pierwszy duży krok w kierunku jego urządzenia mobilne jeszcze bardziej centralne w codziennym procesie efektywniejszego zarządzania szczegółami związanymi z bezpieczeństwem naszego codziennego zyje.

„Telefon będzie tylko blokadą do chmury, a ty będziesz kluczem”.

Eksperci branży powiedzieli Cult of Mac, że jeśli konsumenci przyjmą tę technologię, będzie to ważny krok w kierunku uczynienia telefonu kluczem do odblokowania dziesiątek interakcji w naszym życiu – wszystko, od logowania się do naszej poczty e-mail i sieci społecznościowych za dotknięciem palca, przez płacenie za zakupy zarówno duże, jak i małe, po zarządzanie sieciami bezpieczeństwa w domu i synchronizację zraszaczy w naszym podwórka.

„Wszystkie dane uwierzytelniające, które nosisz w portfelu – firmowy dowód osobisty, karta parkingowa, karty kredytowe, debetowe karty pokładowe, karty pokładowe, prawo jazdy, wszystko opiera się na tym samym pomyśle” – mówi Jay Meier, wiceprezes korporacji rozwój dla BIO-klucz, dziesięcioletnia firma zajmująca się uwierzytelnianiem odcisków palców, której technologia jest używana przez wszystkich, od FBI i federalnego systemu sądowniczego po firmy takie jak IBM. „Prowadzenie samochodu, wsiadanie do budynku, przekraczanie granicy, uzyskanie odnawialnej linii kredytowej – oni wszystkie reprezentują przywilej bycia w stanie coś zrobić, a wszystko to przenosi się na telefon."

Co jeszcze umożliwi uwierzytelnianie biometryczne i co z tego niesie?

Przez około 40 milionów ludzi w Stanach Zjednoczonych którzy nie przejmują się żadnymi procedurami bezpieczeństwa, jest to łatwy sposób na zabezpieczenie ich smartfonów. Prostota i efektywność usprawnienia wszystkich codziennych transakcji i procedur uwierzytelniania, które leżą u podstaw wiele z naszego codziennego życia jest pociągających, ale eksperci twierdzą, że może to być drażliwy problem dla osób zainteresowanych Prywatność.

Aszkan Soltani, niezależny badacz prywatności i bezpieczeństwa, radzi użytkownikom, aby zastanowili się, do czego naprawdę używają aplikacji, zanim włączą uwierzytelnianie odciskiem palca.

„W stopniu, w jakim [biometria] jest używana do uwierzytelniania w aplikacjach, prawdopodobnie powstrzymałbym się od korzystania z tych funkcji, chyba że są to aplikacje, w których nie mam z tym problemów, jak moja aplikacja bankowa, w której chcę silnych zabezpieczeń i funkcji identyfikacyjnych, gdzie chcę mieć dostęp tylko dla mnie” mówi. „Ale jeśli jest to coś innego, na przykład aplikacja randkowa online lub coś związanego z przeglądaniem, nie chciałbym korzystać z tej funkcji, w której nie chciałbym, aby wszystkie moje działania były powiązane ze mną jako osobą”.

Ze swojej strony Sebastien Taveau, dyrektor ds. technologii w Ważność, inna firma produkująca czytniki linii papilarnych, która współpracuje z Samsungiem nad integracją czujników z jego urządzeniami, twierdzi, że korzystanie z danych biometrycznych jest znacznie bezpieczniejszą metodą blokowania dostępu do informacji w Chmura.

„Telefon będzie po prostu blokadą chmury, a ty będziesz kluczem” – mówi.

I ma to na myśli dosłownie. Wdrożenie technologii biometrycznej przez Apple jest ograniczone w tej początkowej fazie do własnych sklepów i nie otworzyło swojej platformy na aplikacje innych firm deweloperzy – co oznacza, że hurtowa rewolucja w handlu mobilnym, zarządzaniu tożsamością i płatnościach nie nastąpi z dnia na dzień, ale właśnie tam jest branża głowiasty.

Zamiast tego, oprócz odblokowania swojego fajnego nowego iPhone'a, właściciele pierwszych 5s będą mogli używać Touch ID do kupowania muzyki i filmów w iTunes, kupowania aplikacji za pośrednictwem App Store i książek za pośrednictwem iBooks. Analitycy twierdzą, że wpływ nowej funkcji będzie ograniczony, dopóki nie udostępni ona programistom interfejsu API.

„Jeśli Apple opracuje API i umożliwi innym usługom spoza Apple dostęp do danych biometrycznych, otworzy się cały świat handlu mobilnego”, mówi Meier. W przeciwnym razie firma ryzykuje nieistotność, ponieważ opracowywana jest standardowa alternatywa branżowa (co pozwoliłoby dostawcom usług takich jak banki, aby były niezależne od urządzeń) lub Apple zmusza dostawców usług, takich jak banki, do korzystania z zestawu technologii w celu dotarcia do klientów.

Rewolucyjne produkty mobilne Apple stały się barometrem przyszłości.

To zastrzeżone podejście do uwierzytelniania biometrycznego powstrzymało jego użycie w świecie technologii konsumenckich w ostatniej dekadzie, mówi Meier. Dostawcy usług, tacy jak banki, nie chcą wspierać dziesiątek różnych podejść do uwierzytelniania biometrycznego za pomocą różnych urządzeń. Chcą standardów branżowych, aby mogli dostarczać swoje usługi za pośrednictwem dowolnego urządzenia.

Jednocześnie istnieją poważne problemy z bezpieczeństwem, które wciąż wymagają rozwiązania, otwierając funkcję uwierzytelniania biometrycznego Apple. Obie eksperci ds. bezpieczeństwa i analitycy są zgodni że przechowywanie informacji uwierzytelniających przechowywanych na urządzeniu — w przeciwieństwie do chmury — jest obecnie najbezpieczniejszym podejściem. Meier twierdzi, że ta architektura ogranicza szerokie zastosowanie tej technologii.

Niemniej jednak, odkąd przełomowe produkty mobilne Apple stały się barometrem przyszłości urządzeń mobilnych, Powszechnie wiadomo, że wprowadzenie Touch ID przyspiesza dążenie do szerszego przyjęcia przez konsumentów biometrii uwierzytelnianie.

Na przykład Apple kupił czujnik linii papilarnych firmy Authentec w lipcu ubiegłego roku. W tym samym miesiącu połączyła się grupa firm z Doliny Krzemowej z branży uwierzytelniania i bezpieczeństwa kształtować ogólnobranżowa grupa mająca na celu zbudowanie otwartego rozwiązania alternatywnego do hasła.

Oficjalnie uruchomił sojusz Fast Identity Online (FIDO) w lutym. Grupa jest zakotwiczona przez weteran branży Michael Barrett, były dyrektor ds. bezpieczeństwa informacji w Paypal. Taveau mówi, że prace sojuszu nabierają rozmachu: grupa finalizuje specyfikacje techniczne proponowanego uwierzytelniania architektura (podobna do Apple, ponieważ uwierzytelnianie odbywa się na urządzeniu, a nie w chmurze) i planuje mieć gotowe specyfikacje do końca roku.

Członkostwo w sojuszu obejmuje Google, BlackBerry, Lenovo i PayPal, a także kilka innych firm zajmujących się chipami, bezpieczeństwem w chmurze i uwierzytelnianiem.

Bezkrytyczne uwierzytelnianie odcisków palców w aplikacjach jest jak ktoś, kto obserwuje Cię przez ramię, gdy przeglądasz bibliotekę.

Soltani był głównym konsultantem technicznym dla dziennik "Wall Street's "Co wiedzą ” seria o prywatności i śledzeniu w Internecie oraz technolog pracowniczy w wydziale ochrony prywatności i tożsamości Federalnej Komisji Handlu.

Mówi, że bezkrytyczne uwierzytelnianie odcisków palców w aplikacjach jest jak ktoś, kto obserwuje cię przez ramię, gdy przeglądasz stosy w bibliotece. Jeśli nieznajomy zaglądał ci przez ramię, gdy przeglądałeś półki, możesz nie patrzeć na książki, na które natkniesz się, które są kontrowersyjne lub lubieżne.

Z drugiej strony, aby zapewnić prawdziwe bezpieczeństwo dostępu do aplikacji, w których bezpieczeństwo jest najważniejsze, Soltani mówi, że chciałby uwierzytelnienia dwuskładnikowego. Oznacza to, że chciałby, aby jako użytkownik, bank lub inny dostawca usług wymagał zarówno odcisku palca, jak i dodatkowego uwierzytelnienia, takiego jak krótki kod wysłany na telefon. W żargonie bezpieczeństwa jest to standardowa procedura wymagająca od osoby fizycznej udowodnienia, kim jest, poprzez dostarczenie czegoś, co posiada lub czym jest (pomiar biometryczny) i czegoś, co zna (kod).

Rzeczywiście, według Brent Iadarola, analityka komunikacji mobilnej w firmie badawczo-konsultingowej Frost & Sullivan, wprowadzenie Touch ID jest jeden krok na mapie drogowej produktów, która umożliwi o wiele bardziej inwazyjne relacje między detalistami i konsumentów.

Iadarola mówi, że teraz, gdy jest bardziej bezproblemowa implementacja funkcji uwierzytelniania na iPhonie, oczekuje, że marketerzy z tego skorzystają. Sklepy detaliczne mogą próbować zwabić konsumentów kuponami i ofertami na urządzeniach mobilnych, gdy przechadzają się po przestrzeniach publicznych, takich jak centra handlowe i lotniska.

Musieliby to być właściciele telefonów, którzy zdecydowali się na wysyłanie do nich tego rodzaju ofert. Właściciele sklepów mogliby potencjalnie zlokalizować tych potencjalnych konsumentów w pobliżu ich sklepów dzięki Apple’s Technologia WiFiSLAM (technologia, która umożliwia śledzenie lokalizacji mobilnej w pomieszczeniach), docieraj do nich ze spersonalizowaną wiadomością przez iAds (mobilna sieć reklamowa Apple) i umożliwiaj płatności i transakcje za pośrednictwem iWallet (jego płatności mobilnej) system.)

„Jest to zasadniczo konwergencja usług lokalizacyjnych z bezpieczną płatnością lokalną. Dla mnie to właśnie wskazuje przyszłość Apple” – mówi.

Dwa dni po zakupie mojego nowego iPhone'a 5s skaner linii papilarnych przestał działać. Nie mogłem w to uwierzyć. IPhone nie rozpoznałby mojego odcisku kciuka, bez względu na to, jak pieściłem jego przycisk. Próbowałem wytrenować system, aby rozpoznał mój drugi kciuk i dwa palce wskazujące. To też nie zadziałało. Funkcja markizy nowego iPhone'a była już stratą. „Po prostu działa”, mój tyłek.

Najgorętsza nowa funkcja iPhone'a jest tak samo niezawodna jak mój kot.

Potem pojawiła się wiadomość, że Chaos Computer Club w Niemczech ogłosił, że „zhakował” czujnik ze zdjęciem odcisku palca. Na pierwszy rzut oka ta historia wyglądała naprawdę źle. Niektórzy niemieccy anarchistyczni koderzy użyli lekkiej ręki, by złamać „niezawodny” system biometryczny za pomocą prostego obrazu? Zanim telefon wpadł w nasze chętne ręce, wszyscy wyobrażali sobie, że potrzebne będą bardziej wymyślne metody, by oszukać Touch ID, na przykład odrąbanie komuś palca. Ale prosty obrazek? To była największa historia weekendu: „Apple Touch ID został zhakowany w mniej niż 48 godzin”.

Ale okazuje się, że „hack” — który jest bardziej poprawnie nazywany „spoofem” — nie był prosty. Był to wieloetapowy proces, wymagający sporych umiejętności, specjalistycznego sprzętu i prawie 30 godzin ciężkiej pracy.

Po pierwsze, należy znaleźć wyraźny, niezamazany odcisk palca. Wygląda to na łatwe w CSI, ale w prawdziwym życiu jest trudne. Odcisk palca musi zostać „podniesiony” przy użyciu standardowych technik miejsca przestępstwa: oparów cyjanoakrylanu, proszku do odcisków palców i taśmy do odcisków palców. Innymi słowy, nie rzeczy, które prawdopodobnie będziesz mieć pod ręką.

Podniesiony wydruk jest fotografowany w bardzo wysokiej rozdzielczości (~2400 dpi) i czyszczony w oprogramowaniu. Jest drukowany na przezroczystym arkuszu z rozdzielczością 1200 dpi przy użyciu drukarki laserowej z podniesionymi ustawieniami tonera, aby zapewnić nałożenie maksymalnej ilości tonera. To tworzy pleśń. Do formy wlewa się płynny lateks lub klej do drewna, a po utwardzeniu ostrożnie odkleja. Haker oddycha na formę, aby była ciepła i wilgotna, a następnie dociska ją do czujnika. Ta metoda jest dobrze znana w świecie biometrii i ma długą historię oszukiwania wielu innych czujników linii papilarnych dostępnych na rynku.

Więc czy powinieneś się martwić? Zupełnie nie. Z jednej strony Touch ID *nie* chroni Twojego iPhone'a przed zdeterminowanym hakerem. Jeśli oszust ma czas i środki, aby cię złapać, ukraść telefon, podnieść odciski palców i stworzyć oszustów, czujnik odcisków palców nie przeszkodzi im w wejściu.

Ale przeciętny oportunista, który znajdzie twojego iPhone'a w autobusie? Zapewniamy, że Twój telefon jest bezpieczny.

Jeśli chodzi o mój niedziałający czujnik, to właśnie przeszkoliłem system. Problemem były moje suche, łuszczące się dłonie. Jeśli wszyscy dziennikarze mają grubą skórę, moja jest naprawdę czymś innym. (Kiedy moje ręce stają się naprawdę złe, krem sterydowy rozrzedza je i hamuje pękanie i krwawienie.) Używałem kremu i moje ręce wyglądały jak Heidi Klum, kiedy po raz pierwszy dostałem telefon. Ale przez weekend moje ręce wyschły jak SpongeBob w kopule Sandy. Do niedzieli czujnik nie rozpoznałby żadnego z moich palców ani kciuków. Próbowałem je lizać i nawilżać kciuk, ale bezskutecznie. Usunąłem więc pięć odcisków palców/odcisków kciuka, na których wytrenowałem system, i zacząłem od nowa. Nie ma problemu! Touch ID działa teraz bezbłędnie.

Muszę tylko trzymać krem nawilżający pod ręką, jeśli chcę odblokować moje cyfrowe życie.

Jony Ive i reszta zespołu projektowego Apple naprawdę popchnęli łódź, jeśli chodzi o odświeżenie wyglądu mobilnego systemu operacyjnego nowej generacji. Wszystko, od ikon po menu, jest radykalnie różne w iOS 7 i w dużej mierze niepodobne do czegokolwiek, co Apple kiedykolwiek opracował.

Choć reakcje na nowy projekt były mieszane, trzeba pochwalić firmę z Cupertino za dokonanie tak znaczących zmian w tak krótkim czasie. Scott Forstall, który wcześniej był odpowiedzialny za wszystkie rzeczy związane z iOS, opuścił Apple zaledwie osiem miesięcy temu i dopiero wtedy Ive otrzymał możliwość zaznaczenia swojej obecności na platformie.

Ive dał jasno do zrozumienia, że jego pomysł na projektowanie oprogramowania bardzo różni się od koncepcji Scotta Forstalla.

Jedno jest pewne: Ive z pewnością dał jasno do zrozumienia, że jego pomysł na projektowanie oprogramowania jest znacznie inny niż Forstalla. Gdyby Forstall nadal był w Apple, istnieje duża szansa, że iOS 7 wyglądałby w dużej mierze identycznie jak iOS 6… i iOS 5, iOS 4, iOS 3… rozumiesz.

iOS 7 to nie tylko nowy wygląd; zapewnia również szereg kluczowych nowych funkcji, o niektóre z których prosiliśmy od dawna. Należą do nich Control Center, które daje nam możliwość kontrolowania muzyki i przełączania niektórych ustawień z dowolnego miejsca; i ulepszona wielozadaniowość, z zaplanowanymi aktualizacjami i możliwością podglądu tego, co dzieje się w Twoich aplikacjach, zanim do nich przejdziesz.

Maska

To prawda. Kilka rzeczy, o które apelowaliśmy przed iOS 7 — nowy wygląd, możliwość zmiany ustawień z dowolnego miejsca, automatyczne aktualizacje aplikacji — zostały już dostarczone i musimy docenić, że Apple może zmienić tylko tyle w 12 miesiące.

Istnieje jednak wiele innych ważnych funkcji — może ważniejszych niż unicestwienie skeuomorfizmu — których wciąż brakuje w iOS. W tej chwili nie mówi się o tych rzeczach, ponieważ nowość iOS 7 jeszcze się nie skończyła, ale te funkcje nadal rzucają się w oczy z powodu ich braku.

Nowy projekt iOS 7 działa obecnie jako maska. Jest to tak istotne, że dla większości użytkowników nie ma drugiej myśli o niczym innym. Pytanie nie brzmi „Czy mogę zrobić coś nowego?” ale „Jak nowy to wygląda?” Ale kiedy opadnie kurz, łatwiej będzie dostrzec brakujące funkcje.

I rzeczy są brakuje, ponieważ pod wszystkimi nowymi mrozami i paralaksą, iOS 7 jest zasadniczo tym samym systemem operacyjnym, co iOS 6. Chociaż jest kilka wspaniałych ulepszeń, wydaje się, że nie jest to wielkie odejście od poprzedników.

Przyjrzyjmy się niektórym rzeczom, których wciąż brakuje.

Komunikacja między aplikacjami

Zaczniemy od dużego. Aplikacje na iOS nadal nie rozmawiają ze sobą tak, jak powinny.

Użyjmy prostego przykładu, aby zilustrować, o czym mówimy. Załóżmy, że chcesz udostępnić zdjęcie z poziomu aplikacji Zdjęcia. Jeśli naciśniesz przycisk „Udostępnij”, opcje będą obejmować wiadomości, e-mail, iCloud, Facebook, Twitter i Flickr.

Słusznie. Ale co, jeśli chcesz udostępniać przez WhatsApp? A może Google+? Albo Skype? Lub wysłać swoje zdjęcie do usługi takiej jak Dropbox lub Evernote? Jedynym wyjściem jest otwarcie każdej z tych aplikacji osobno i przesłanie do nich obrazu, po jednym na raz.

Nie tak musi być. Na przykład OS X umożliwia aplikacjom komunikowanie się ze sobą. Możesz dość łatwo nagrać plik z jednej aplikacji do drugiej. Zdolność aplikacji do komunikowania się ze sobą bez specjalnego zaprogramowania każdej aplikacji, aby wiedzieć jakiś tajemny tajny uścisk dłoni z każdą inną aplikacją jest częścią tego, co nadaje systemowi operacyjnemu sens spójność.

Jednak tej podstawowej umiejętności brakuje w iOS. W rzeczywistości jest wszędzie, niezależnie od tego, czy udostępniasz linki w Safari, filmy w YouTube i pliki w Dropbox. O ile aplikacja nie została wstępnie zaprogramowana, aby „wiedzieć”, że może dzielić się z jedną konkretną aplikacją, po prostu nie mogą się komunikować. To niechlujny i niewygodny system: wcale nie jest to, czego można oczekiwać od oprogramowania Apple.

Ale to nie jest ograniczenie mobilne. Aplikacje komunikują się ze sobą dobrze na Androidzie bez żadnych wymyślnych sztuczek. Kiedy robię zdjęcie telefonem HTC One, mogę przejść do mojej aplikacji Galeria, a następnie wysłać je w dowolne miejsce — i musiałem ręcznie otworzyć tylko jedną aplikację.

Aplikacje na iOS potrzebują głęboko zintegrowanej usługi, aby komunikować się ze sobą. To ważniejsze niż nowy, świeży wygląd systemu iOS: dałoby to nowe wrażenie i nieopisane nowe możliwości dla twórców aplikacji. Dlaczego Apple nie koncentruje się na tym?

Aplikacje domyślne

Skoro jesteśmy przy temacie aplikacji, szybko zajmijmy się kwestią domyślnych aplikacji.

W systemie iOS 7 Apple nadal nie pozwala wybrać aplikacji innej firmy jako aplikacji domyślnej. Nienawidzisz Safari? Nie możesz ustawić Chrome jako domyślnej przeglądarki internetowej. Nie lubisz Poczty? Nie masz możliwości ustawienia Mailbox jako domyślnego klienta poczty. Nawet po Mapsgate użytkownicy iOS nie mają możliwości uczynienia Map Google domyślną aplikacją do map, z wyjątkiem jailbreaku. Apple wciąż zmusza cię do korzystania z własnych aplikacji i nie ma powodu.

To prawie tak, jakby Apple nie ufa nam, że wybierzemy własne domyślne aplikacje.

To prawie tak, jakby Apple uważał, że nie można nam zaufać w wyborze naszych własnych ustawień domyślnych — na przykład Apple martwi się, że będzie miał Geniusa Pasek pełen osób, które przypadkowo ustawiły Chrome jako domyślną przeglądarkę i nie mogą zrozumieć, dlaczego Safari nie otwiera się po kliknięciu spinki do mankietów.

Może to prawdziwy problem. Ale wszyscy nauczyliśmy się radzić sobie z tego rodzaju rzeczami na naszych komputerach stacjonarnych i innych urządzeniach mobilnych obsługiwanych przez inne platformy. Powinniśmy sobie z tym poradzić również na naszych iPhone'ach i iPadach. A ponieważ iPhony i iPady zastępują nasze komputery i laptopy, to naturalne, że dziedziczą część ich możliwości podkręcania

Dostosowywanie

Możliwość ulepszania naszych iPhone'ów i iPadów nie musi jednak kończyć się na ustawieniu domyślnych aplikacji. Powinniśmy również mieć możliwość instalowania poprawek innych firm na naszych urządzeniach z systemem iOS i nie powinniśmy być zmuszeni do jailbreak, aby to zrobić. Nie muszą to być duże zmiany, które całkowicie zmienią sposób działania naszych urządzeń: nawet proste poprawki, takie jak klawiatury innych firm i pakiety ikon, znacznie poprawiłyby sposób, w jaki łączymy się z naszym iUrządzenia.

W końcu nie każdemu podoba się klawiatura, którą Apple udostępnia w iOS i byłoby miło, gdybyśmy mogli zainstalować coś takiego jak SwiftKey, który stał się tak popularny na Androidzie. Takie poprawki mogą być sprzedawane w App Store, podobnie jak aplikacje na iOS, a Apple może zażądać takich samych 30% obniżek, jakie robi na wszystko inne – jest to sytuacja korzystna dla obu stron.

Trzeba przyznać, że jest to wielka prośba, zwłaszcza ze strony Apple, które słynie z blokowania swojego oprogramowania i nie pozwalania nam na majstrowanie przy nim. Ale jest nadzieja. Podczas wywiadu w D11 w czerwcu Tim Cook powiedział: „Myślę, że w przyszłości zobaczycie, jak otwieramy się bardziej”. Miejmy nadzieję, że oznacza to możliwość dostosowania naszych urządzeń.

Ikony na żywo

Czy nie byłoby miło, gdybyś mógł zobaczyć dzisiejszą prognozę pogody, najnowsze wyniki sportowe lub liczbę wyświetleń stron na swoim blogu bez konieczności otwierania aplikacji? Proste informacje, takie jak ta, powinny być dostępne z ekranu głównego, ale nadal nie jest to możliwe w iOS 7.

Apple dał nam jedną ikonę na żywo z aplikacją Zegar, która teraz pokazuje czas, ale to tyle, jeśli chodzi o ikony na żywo na iOS. Mamy nadzieję, że to początek czegoś, a przyszłe wydania iOS przyniosą nam więcej.

Mam świetny pomysł, jak powinny działać żywe ikony na iOS. Wyobraź sobie, że możesz dotknąć i przytrzymać ikonę, a następnie zmienić jej rozmiar, aby zamiast zajmować tylko jedno miejsce na ekranie głównym, zajmowała dwa lub trzy, a nawet więcej. Im więcej ma miejsca, tym więcej informacji może wyświetlić.

Poniżej stworzyłem (słabą) makietę, która wyjaśnia, o co mi chodzi. Jako przykładu użyłem Twitterrific. Jak widać, gdy zajmuje tylko jedno miejsce, ikona jest statyczna — tak jak zwykle. Ale gdy się powiększa, może wyświetlać takie rzeczy, jak liczba wzmianek, bezpośrednich wiadomości i retweetów, które czekają na Ciebie w aplikacji.

To oczywiście prosty przykład, ale ta sama koncepcja może mieć zastosowanie do wszelkiego rodzaju różnych aplikacji.

Nie są to proste zmiany, a Apple nie może ich wszystkich wdrożyć w jeden rok, więc nie powinniśmy się tego spodziewać. Priorytetem Apple w iOS 7 było wyraźnie usunięcie wszystkich problemów projektowych, na które narzekaliśmy i wprowadzić nowy, świeży wygląd, który natychmiast zasygnalizowałby zmianę kierunku pod nowym kierownictwem.

iOS 8 powinien być czymś wyjątkowym.

Ale nie zapominajmy, że konkurencyjne platformy mają niektóre z tych funkcji od wielu lat. Apple miał wiele okazji, aby je dopasować, a nawet wziąć podstawowe koncepcje i stworzyć jeszcze lepsze doświadczenia. Ale tak się nie stało.

W rezultacie iOS przeszedł z najnowocześniejszego mobilnego systemu operacyjnego, który wyprzedza wszystko inne, w platformę, która teraz próbuje dogonić swoich rywali w wielu kluczowych obszarach.

Ale iOS 8 powinien być czymś wyjątkowym. Teraz, gdy nowy projekt jest już dostępny, Apple może wreszcie skoncentrować się na podstawowych funkcjach pod nim i zająć się rzeczami, których obecnie brakuje w iOS.

Założę się, że wiele funkcji, o których wspomniałem w tym artykule lub podobnych, pojawi się jesienią przyszłego roku, wraz z wieloma innymi, które mogą ponownie dać iOS przewagę nad rywalami.

Wśród niektórych obserwatorów Apple istnieje spisek: „iOS-ifikacja” Maca.

Kilka ostatnich wersji systemu OS X, w szczególności Mountain Lion, dowiodło, że Apple nie boi się przenosić funkcji ze swojego mobilnego systemu operacyjnego na komputer stacjonarny. Czasami zapożyczenie jest niesamowicie rażące, jak w wersji Reminders na Maca, a czasami trend jest bardziej subtelne, jak wtedy, gdy Apple odwróciło przewijanie w systemie OS X Lion, aby odtworzyć „naturalne” przewijanie z ekran dotykowy.

Przed czerwcową prezentacją OS X Mavericks nie byłoby naciąganiem przyjrzenie się ewolucji OS X i iOS i wyciągnięcie wniosku, że oba te systemy stawały się coraz bardziej do siebie podobne. Teraz, gdy widzieliśmy Mavericks, jasne jest, że OS X nie staje się bardziej zorientowany na iOS, jak wszyscy się obawiali. Obie platformy zmierzają w różnych kierunkach i chociaż łączy je podobieństwo, wydaje się, że Apple nie realizuje misji konwergencji. Cupertino zarządził, że dwoje nigdy się nie spotkają.

Ogród otoczony murem

Porównajmy iOS 7 z Mavericks, a niewprawne oko może uwierzyć, że oba systemy operacyjne zostały zaprojektowane przez oddzielne firmy. iOS 7 jest pełen jasnych, nieskrępowanych kolorów i abstrakcyjnych elementów interfejsu, podczas gdy Mavericks w dużej mierze nadal wygląda jak OS X, który znamy i kochamy. W Mavericks jest wiele świetnych ulepszeń, ale ogólna estetyka systemu operacyjnego w żadnym wypadku nie jest radykalnym odejściem od Mountain Lion. Mavericks pozostaje ugruntowany, a iOS został uwolniony, by wznieść się w nowy świat designu.

„Mavericks pozostaje uziemiony, podczas gdy iOS został uwolniony, by wznieść się w nowy świat projektowania”.

Dla Apple iOS to oprogramowanie używane przez największą i najbardziej dochodową bazę klientów: posiadaczy iPhone'ów, iPadów i iPodów touch. iOS został zaprojektowany, aby przemawiać do mas i oferować spójne wrażenia z jednego urządzenia na drugie. Estetyczny wygląd iOS 7 może być niesamowicie różny, a nawet wstrząsający, dla użytkowników poprzednich wersji iOS, ale podstawowa filozofia platformy nie zmieniła się w 2013 roku.

W przeciwieństwie do OS X, system plików w iOS jest całkowicie niewidoczny. Możesz wysyłać multimedia i niektóre pliki między niektórymi aplikacjami, ale nie ma to jak odpowiednik Findera - nie ma możliwości otwarcia zawartości pliku zip, tak jak na Macu. Wnętrza tego, co składa się na iOS, są ukryte, więc nie pocisz się drobiazgami, a co ważniejsze, nie zrobisz czegoś szkodliwego dla smartfona, na którym polegasz każdego dnia.

Każda aplikacja na iOS jest piaskownica, co oznacza, że jest zmuszona do działania we własnym silosie zgodnie z zasadami Apple. Aplikacje ze sklepu App Store mają ograniczoną możliwość komunikowania się ze sobą i zdecydowanie nie mogą przejąć całego systemu operacyjnego, takiego jak Facebook Home na Androidzie. Powszechnie używaną analogią jest ogród otoczony murem. Możesz cieszyć się doświadczeniem, po prostu przestrzegaj granic.

Apple podchodzi do iOS w zupełnie inny sposób niż OS X, a to jest dobre dla przyszłości Maca.

„Komputery będą jak ciężarówki”.

„Komputery będą jak ciężarówki” – powiedział Steve Jobs, uderzając w sedno w 2010 roku. Podobnie jak przemysł samochodowy został zrewolucjonizowany przez automatyczną skrzynię biegów, wspomaganie kierownicy i hybrydy, tak świat tradycyjnych komputerów stacjonarnych został odwrócony przez smartfony i tablety. „Ciężarówki” będą zawsze potrzebne, ale nie tak bardzo. Mac jest nadal podstawą Apple. Nigdy nie będzie miał ogromnej bazy instalacyjnej iOS, ale to nie czyni go mniej ważnym. Od kiedy Apple dba tylko o zdobycie jak największego udziału w rynku?

Niedawno zaprezentowany Mavericks nadal wypełnia lukę między iOS z kilkoma dodatkami, takimi jak iBooks i Mapy. Ale jest też wiele nowych funkcji dla zaawansowanych użytkowników, takich jak ulepszona obsługa wielu wyświetlacze, zakładki Finder, łączenie timerów dla wydajniejszego zarządzania procesorem i App Nap do zarządzania moc. Apple od dawna stara się łączyć to, co znane, z nową, przełomową technologią.

Mówi się, że Apple poświęcił Mavericks mniej uwagi w ostatnich miesiącach, aby poświęcić zasoby na dopracowanie iOS 7 na czas Światowej Konferencji Deweloperów (WWDC). To może wyjaśniać, dlaczego iOS 7 wygląda tak inaczej, a Mavericks jest bardziej stopniową aktualizacją do OS X. Teraz, gdy Jony Ive odpowiada za całe projektowanie oprogramowania w Apple, z pewnością ma więcej do czynienia z OS X, jeśli chce ujednolicić język projektowania firmy na różnych platformach. Usunął już większość tekstur ozdobnych za pomocą Mavericks („Żadne krowy nie ucierpiały przy tworzeniu tego wirtualnego interfejs ”- powiedział Craig Federighi z Apple na WWDC), ale istnieje wiele potrzebnych zmian, aby system OS X naprawdę został wprowadzony w erę Ive.

„Mac wciąż jest kamieniem węgielnym Apple”.

Nie oznacza to, że OS X w końcu przekształci się w iOS, przynajmniej nie na nadchodzące dziesięciolecia. Wyjaśniając powody nazwania OS X 10.9 „Mavericks” na scenie podczas WWDC, Federighi powiedział: „Jesteśmy naprawdę podekscytowani przyszłością Maca, i chcemy zestawu nazwisk, które będą nas nosić przez następne 10 lat”. Przyszłe wersje OS X będą nosić nazwy specjalnych miejsc dla Apple w Kalifornii. OS X jest inspirującym produktem dla firmy i ma własną wizję.

Po raz pierwszy od kilku lat platformy mobilne i stacjonarne Apple’a tak różnią się od siebie. Czy nasza koncepcja „komputerów stacjonarnych” nie będzie istnieć po latach? Prawdopodobnie dzięki szybkiemu tempu innowacji w branży tabletów. Czy podstawy systemu OS X odejdą w zapomnienie, gdy platforma zostanie wycofana przez iOS? Zdecydowanie nie.

Miło wiedzieć, że iOS i OS X mogą współistnieć w erze post-PC. Przyszłość pozostaje jasna i pełna możliwości.

W 92-znakowym ujęciu słyszanym w Internecie, projektant graficzny, bloger i były dyrektor ds. Projektowania dla The New York Times Khoi Vinh Ważone na Twitterze o nowym systemie operacyjnym: „Jeśli iOS 7 ma zemstę ForstallZemsta Forstalla może polegać na tym, że nie jest to aż tak wspaniałe.

Teraz, gdy miał okazję bawić się tym przez kilka miesięcy, Cult of Mac zapytał Vinh jakie są najlepsze (i najgorsze) części nowego systemu operacyjnego Apple. Jego pierwsze wrażenie, że iOS 7 jest mieszaną torbą, nie zmieniło się – ale docenił jaśniejszą stronę nowego systemu operacyjnego, a także bał się przełączania iPhone’a swojej mamy.

Nowy iOS jest piękny

Jaśniejsze czcionki, wyraźne kolory. I nigdy więcej zielonego filcu w Game Center! Czyste linie nowego systemu zdecydowanie nie męczą oczu. Jest to również niebeżowa odpowiedź na szumiący projekt, który robią wszyscy inni. Przy odrobinie polerowania Apple może naprawdę coś mieć, mówi.

„Ogólny wygląd jest naprawdę piękny. A fakt, że są gotowi skorzystać z tej szansy, jest godny pochwały… zbudowali kilka naprawdę zgrabnych rzeczy” – powiedział.

Vinh uważa, że nowa funkcja wielozadaniowości jest irytująca, ale przyznaje, że nawet to ma swoje zalety. „Sprawili, że powiększanie jest znacznie bardziej spójne w całym systemie operacyjnym, nie tylko na ekranie głównym, ale także w aplikacjach. Tak więc po dotknięciu aplikacji faktycznie powiększasz kafelek aplikacji, a następnie widzisz to również w aplikacji kalendarza. Kiedy wychodzisz do miesiąca, pomniejszasz do miesiąca, zamiast po prostu przełączać się na inny widok. I myślę, że te rzeczy są naprawdę fajne”.

Znajdziesz wszystko

„To naprawdę nie jest aż tak różne, to kwestia perspektywy. Myślę, że można przekonująco argumentować, że większość zmian jest kosmetyczna, że leżąca u ich podstaw interakcja modele są spójne: nadal masz tę koncepcję ekranu głównego, są aplikacje, które uruchamiasz i tak dalej”.

Twoje dzieci to pokochają

„Wcale nie martwię się, że trzylatki to zrozumieją” – powiedział. „Za każdym razem, gdy dziedziczą takie urządzenie lub taki system operacyjny, są w pełni przygotowani do uczenia się od pierwszego i robią to bardzo szybko”.

Otwiera przed programistami zupełnie nowy świat

Elegancki nowy wygląd systemu operacyjnego sprawia, że wszystko, co było wcześniej, wygląda jak bloomersy do kolan na pokazie mody Victoria's Secret. A to może stworzyć szansę dla niezależnych deweloperów, aby zepsuć scenę, nabierając prędkości z nowym interfejsem użytkownika i sprawiając, że konkurencja wygląda jak zeszłoroczne wiadomości.

„Jedną interesującą rzeczą z tego, co zrobili, jest to, że stworzyli ten sztuczny rodzaj zakłócenia w kontinuum jak cykl życia aplikacji, i stworzyły okazję dla nowych graczy do wejścia i szybkiego zdobycia przychylności. ”

Nowy przycisk „wstecz”

Vinh tak mocno odczuwa dawny przycisk powrotu, że… napisałem za to requiem, nazywając go najlepszym przyciskiem wstecz wszechczasów.

„Oryginalny przycisk Wstecz to po prostu cudowna robota. Wykonuje wszystkie te zadania na raz i nikt nigdy nie ma problemów z wizualnym zrozumieniem tego, co tam jest. A nowy rodzaj wprowadził ten problem tam, gdzie wcześniej go nie było. Zostało to wcześniej rozwiązane. Więc jest mi smutno, że stary odchodzi.

Spodziewaj się piekła, gdy utkniesz, aktualizując telefon swojego ulubionego wyżu demograficznego

Boomers to wolno rozwijające się, ale ważny segment posiadaczy smartfonów i nie zawsze najszybciej się dostosowują. Ci z generacji rock'n'rolla prawdopodobnie pominą igłę, gdy zobaczą iOS 7, biorąc pod uwagę, jak inaczej wygląda. Spodziewaj się zmrużenia oczu na chude, modne czcionki Helvetica Neue i kilka starszych momentów związanych z interakcją.

„To będzie dla nich trochę zagmatwane. Jestem trochę nieufny w dniu, w którym będę musiał uaktualnić iPhone'a mojej matki” – powiedział Vinh. „Na dłuższą metę może być dobrze, ale sam fakt, że tak wiele się zmienia, nawet jeśli Apple może dokonaj wyczynu, aby wynik netto był neutralny, dlaczego ktoś miałby przez to przechodzić? zakres?"

Gesty nie są tak dobrze zsynchronizowane z interfejsem użytkownika, jak w starym systemie operacyjnym, mówi. „Nastąpiły zmiany stylistyczne, które niekoniecznie psują tę funkcję, ale tworzą jak pół sekundy dezorientacji”.

Jest ładna, ale nie jest to aż tak duża poprawa w stosunku do poprzedniej wersji

„Nie widziałem niczego, co kazałoby mi wierzyć, że jest lepiej… Mam nadzieję, że może coś zostanie wyciągnięte z kapelusza w ostatniej chwili. Mam też wrażenie, że dzięki nowemu sprzętowi możemy trochę zmienić nasze umysły” – mówi, przypominając, że sensowne jest wizualne przeprojektowanie urządzenia, gdy zmieni się również to, co jest pod maską. „W przeciwnym razie przeprojektowanie jest często po prostu porażką”.

Z drugiej strony dodał: „Może jest tak dużo blasku ze złota nowego telefonu, że nie widać już interfejsu użytkownika”.

Ten artykuł pojawił się po raz pierwszy w Kultowy magazyn Mac.

Urządzenia Apple są na liście najbardziej poszukiwanych złodziei, którzy wyrywają smartfony i tablety z rąk rozproszonych pasażerów w dużych miastach.

Ten rodzaj kradzieży jest tak łatwy i generalnie bez konsekwencji, że stał się znany jako „Apple owocobranie." Firma z Cupertino od dawna przoduje w próbach ograniczenia tych przestępstw do Aplikacja Znajdź mój iPhone w 2010 roku i nowy czytnik linii papilarnych Touch ID dla iPhone'a 5s. Firma Apple dodała również nową funkcję i0S 7 o nazwie Blokada aktywacji, z której wielu kopiuje „wyłącznik awaryjny”.

„Jako konsument uwielbiam pomysł wyłącznika awaryjnego dla urządzenia, który ja, jako właściciel, mogę wywołać, ale przekazanie tego rodzaju mocy mojemu operatorowi to inna sprawa”.

W ten sposób Apple odpowiedział na dalsze naciski ze strony władz, które są zalewane sprawami dotyczącymi przestępstw na iPhone'ach i iPadach. (Zobacz nasze dochodzenie w sprawie zgubionych i skradzionych iPhone'ów na Craigslist po więcej.) Ale prokuratorzy w Nowym Jorku i San Francisco, gdzie połowa wszystkich przestępstw dotyczy smartfonów, były początkowo letnia na funkcji ale powiedz, że są teraz optymistyczny po obejrzeniu go w akcji.

Znawcy branży Cult of Mac zabrzmiały, nie tak bardzo.

„Aby to naprawdę zadziałało, „wyłącznik awaryjny” musiałby być podłączony do sieci nośnych, aby jak najszybciej gdy numer IMEI urządzenia pojawia się w sieci, urządzenie jest wyłączane przez operatora” – powiedział Tom Kemp, dyrektor generalny z ześrodkować, firma świadcząca usługi ujednoliconej tożsamości w centrach danych, chmurze i urządzeniach mobilnych dla firm. „Jako konsument uwielbiam pomysł wyłącznika awaryjnego dla urządzenia, który ja, jako właściciel, mogę wywołać, ale przekazanie tego rodzaju mocy mojemu operatorowi to inna sprawa”.

Wraz ze wzrostem korzystania ze smartfonów — prawie połowa Amerykanów posiada jednego — podobnie rozwija się iCrime. Według ostatnich Dane comScoreApple jest właścicielem prawie 40 procent rynku smartfonów, więcej niż jego kolejni najbliżsi konkurenci Samsung i HTC razem, z odpowiednio 23 procentami i 8,7 procentami. Ale nieodłączną częścią sukcesu Apple i ich charakterystycznej estetyki jest fakt, że produkty Apple są łatwym celem do szybkiego przejęcia i odsprzedaży.

„O ile zmniejszyłby się napad, gdyby Twój portfel był wart 0 USD? Zasadniczo to właśnie robi Apple dzięki nowej funkcji wyłącznika awaryjnego – idealnie, aby Twój smartfon był bezwartościowy. Ale dla kogo to naprawdę jest bezwartościowe w końcu?” powiedział David Anderson, dyrektor produktu w firmie ubezpieczeniowej smartfonów Chroń swoją bańkę. „Złodzieje smartfonów często odsprzedają skradzione urządzenia na rynku wtórnym… Nieświadomi konsumenci będą kupować urządzenia z witryn takich jak eBay i Amazon, aby obniżyć koszty, ale (będzie) w końcu otrzymać „zabite” urządzenie w Poczta."

Firmy, które przetrwają dzięki śledzeniu skradzionych gadżetów, również nie martwią się, że wyłącznik awaryjny zabije ich firmy. „Niestety dla konsumentów śledzenie Apple i inne środki antykradzieżowe są również dość łatwe do wyłączenia. Ludzie będą nadal kraść iPhone'y, a hakerzy znajdą sposób na obejście wyłącznika awaryjnego. To może być tak proste, jak złamanie telefonu w więzieniu ”- powiedział Ken Westin, założyciel GadżetTrak. Większość klientów GadgetTrak śledzi urządzenia Apple — sprawdź mapa na żywo — a korzystanie z usługi doprowadziło do kilku spektakularnych uzdrowień, takich jak ten z Kansas do Meksyku.

Co prowadzi do kolejnej kwestii: czy Apple powinien współpracować z władzami, zamiast potencjalnie umożliwiać użytkownikom ściganie ich skradzionych iPhone'ów?

Być może Apple powinno współpracować z władzami, a nie umożliwiać swoim klientom ściganie skradzionych iPhone'ów.

Absolutne oprogramowanie, który twierdzi, że do tej pory odzyskał 29 000 urządzeń w 100 krajach, niedawno uruchomił partnerstwo z Samsung i mówi, że jeden z Apple jest bardzo możliwy. Współpracują z policją i zniechęcają ludzi do prób odzyskania swoich gadżetów w nieuczciwym stylu.

„Dezaktywacja urządzenia z blokadą aktywacji, aby nieautoryzowany użytkownik nie mógł z niego korzystać lub sprzedawać, może mieć pozytywny wpływ na powstrzymanie kradzieży. Jednak wartość tej możliwości jest ograniczona i może prowadzić do zachęty dla właścicieli próbujących odzyskać urządzenia od samych złodziei” – powiedział. Ward Clapham, wiceprezes ds. windykacji w Absolute. „Samoleczenie może być niebezpieczne – nawet śmiertelne. Najlepszym scenariuszem jest to, aby użytkownik polegał na przeszkolonych profesjonalistach, którzy współpracują z organami ścigania w celu odzyskania urządzenia i postawienia zarzutów kryminalnych, które mogą wyniknąć”.

Użytkownicy iPhone'ów, którzy ze strachu trzymają smartfony wyciszone w kieszeniach, mogą uznać, że nowa usługa po raz kolejny pozwoli natknąć się na zatłoczony chodnik podczas sprawdzania poczty.

iWatch może być naprawdę popularnym celem kradzieży.

„Dzięki wyłącznikowi awaryjnemu nie będziesz już czuć się niebezpiecznie, korzystając z iPhone'a na miejskiej ulicy. Przełącznik zabijania sprawia, że iPhone jest znacznie mniej pożądanym celem dla złodziei – będą musieli wrócić do wycinanych złotych zegarków i fantazyjnych torebek” – mówi Dave Howell, założyciel i CEO firmy Oprogramowanie Avatron, co sprawia, że liczba aplikacje zwiększające produktywność. „Dzięki tej funkcji Apple reaguje na rosnące wskaźniki kradzieży iPhone'a, ale firma może również przygotowywać się do uruchomienia iWatch. iWatch może być naprawdę popularnym celem kradzieży. Wyłącznik awaryjny to zgrabna, przemyślana funkcja, ale nie poruszy igły udziału w rynku.

Howell, były menedżer ds. inżynierii oprogramowania Apple, którego zespół obejmuje wielu doświadczonych programistów komputerów Mac, mówi, że nie ma żadnej wewnętrznej wiedzy na temat wyłącznika awaryjnego, ale usługa pasuje do generała Apple etos.

„Wiem, że Apple od kilku lat ciężko pracuje, aby iPhone był tak bezpieczny, jak to tylko możliwe… Apple zawsze zdobywało reputację projektanta z korzyścią dla użytkowników, nawet jeśli szkodzi to sprzedaży. Z pewnością zapobieganie kradzieży zmniejszy przychody z wymiany iPhone'a”.

Ten artykuł pojawił się po raz pierwszy w Kultowy magazyn Mac.