Ten artykuł po raz pierwszy pojawił się w Cult of Mac Magazyn z gazetami

To, że masz paranoję, nie oznacza, że nie chcą cię dopaść. Ale bez instalacji i szczelina powietrzna, co naprawdę możesz zrobić, aby poprawić bezpieczeństwo swoich urządzeń iDevices?

Dobrą wiadomością jest to, że Twój iPhone jest prawdopodobnie najbezpieczniejszym telefonem, z którego możesz korzystać, ale miałbyś rację, nie ufając żadnemu z USA firmę z Twoimi danymi, nawet Apple (które zarabia na sprzedaży błyszczących zabawek i dlatego może być mniej zainteresowane sprzedażą Twoich dane).

Ale jeśli chcesz przenieść jak najwięcej swoich danych z iCloud, oto kilka usług i produktów, które Ci pomogą. Nie znajdziesz ich tak wygodnych jak wbudowane usługi Apple, ale mogą sprawić, że Twoje dane będą nieco bezpieczniejsze.

Poczta

Poczta jest nieco jak na ironię jedną z najmniej bezpiecznych usług, z jakich kiedykolwiek będziesz korzystać, dzięki temu, że jest wysyłana w widocznym miejscu przez Internet. Możesz zaszyfrować połączenie z dostawcą poczty e-mail, ale nawet wtedy jest ono wysyłane na zewnątrz po opuszczeniu serwerów dostawcy.

Jeśli chcesz nadal wysyłać zwykłe wiadomości e-mail, ale zapakowane w nie otwieraną kopertę zamiast w formie łatwej do odczytania cyfrowej pocztówki, musisz ją zaszyfrować.

„Najłatwiejszym” sposobem jest użycie Mail wbudowane wsparcie do szyfrowania poczty. Wiąże się to z uzyskaniem certyfikatu S/MIME od urzędu certyfikacji, zainstalowaniem go na iPhonie lub iPadzie za pomocą profili, a następnie ręcznie dodając własny klucz publiczny odbiorcy do urządzenia w celu wysłania zaszyfrowanej poczty do im.

Odbywa się to poprzez dodanie certyfikatu do pęku kluczy komputera Mac (w aplikacji Dostęp do pęku kluczy), a następnie wyeksportowanie go w formacie „p12”, który iOS może zrozumieć. Następnie po prostu wysyłasz certyfikat do siebie (modląc się, aby nikt go nie przechwycił i nic nie dodał po drodze) i otwórz go na swoim urządzeniu z systemem iOS. ten pełne instrukcje można znaleźć na stronie Feinstruktur (wraz z mnóstwem przydatnych zrzutów ekranu).

Głównym problemem (poza użytecznością, jeśli chodzi o instalowanie kluczy publicznych innych osób) jest to, że musisz polegać na stronie trzeciej, aby dostarczyć swój certyfikat, co jest wyraźnie mniej bezpieczne niż wystawienie swojego własny.

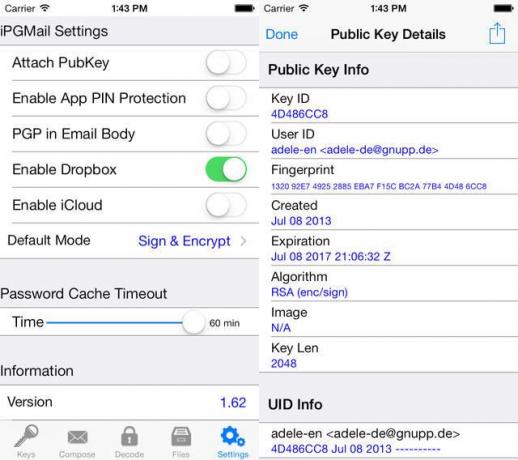

PGP

Inną opcją jest użycie aplikacji PGP, takiej jak iPGMail (2 USD), co pozwala użyć już utworzonego klucza lub wygenerować go bezpośrednio na urządzeniu z systemem iOS. A ponieważ jest to samodzielna aplikacja, możesz wybrać, które wiadomości e-mail wysyłasz podpisane i / lub zaszyfrowane (natywnego szyfrowania iOS nie można włączać i wyłączać na podstawie wiadomości e-mail).

Po skonfigurowaniu możesz szyfrować i odszyfrowywać wiadomości e-mail, a także pliki (i załączniki), udostępniać klucze między urządzeniami za pomocą Dropbox (co może, ale nie musi być dobrym pomysłem) lub poprzez udostępnianie iTunes (lepsze i lokalne), iCloud lub (w najnowszej wersji) przez Zrzut powietrza.

Aplikacja może również otwierać zaszyfrowane wiadomości e-mail wysyłane za pośrednictwem poczty za pomocą standardowego okna dialogowego "Otwórz w ...", co jest ładne schludny, a aplikacja właśnie przeszła metamorfozę w stylu iOS 7, dzięki czemu wygląda całkiem nieźle (gra słów zamierzona) zarówno na iPadzie, jak i iPhone'a.

Istnieją oczywiście inne opcje PGP, ale częścią odpowiedzialności za zapewnienie bezpieczeństwa komunikacji jest odpowiednie zbadanie ich wszystkich przed użyciem.

Bez względu na to, którą opcję wybierzesz, nadal będziesz miał jeden duży problem: możesz wysyłać tylko zaszyfrowaną pocztę komuś, kto jest w stanie go odszyfrować, co dla większości ludzi oznacza około zero procent wszystkich twoich Łączność. Więc może lepiej po prostu wysyłać poufne rzeczy pocztą.

Dostawcy

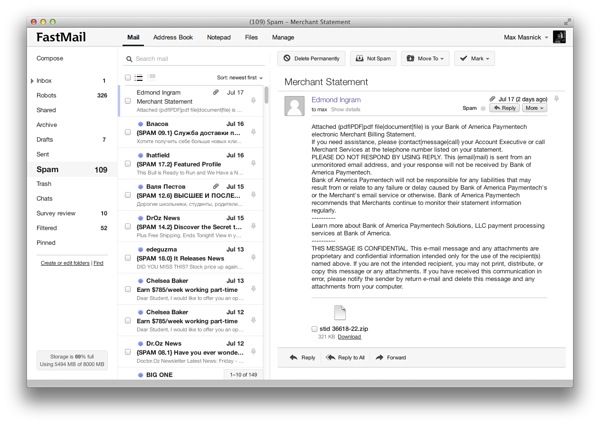

Kolejną rzeczą, o której powinieneś pomyśleć, jest dostawca poczty e-mail. Google może nie jest zły, ale znajduje się w Stanach Zjednoczonych i może zostać zmuszony do przekazania informacji o Tobie, tak jak każda inna firma z siedzibą w USA. Ale alternatywy są dość ponure, prawda? W końcu Gmail jest obecnie zintegrowany z prawie wszystkim.

Użytkownicy Gmaila mogą chcieć dawać Fastmail strzał. Nie integruje się z tak wieloma usługami innych firm jak Gmail, ale oferuje bardzo podobne filtrowanie po stronie serwera, dużo miejsca na dane, fantastyczny interfejs poczty internetowej (podobnie jak Gmail, zanim Google wpadł w walkę z Facebookiem i przekształcił się w sieć społecznościową) i – co najważniejsze – jest własnością Australijczyków.

Fastmail był niedawno odkupiony z Opery przez ludzi, którzy sprzedali go w pierwszej kolejności i teraz jest z powrotem pod australijską kontrolą. Serwery znajdują się w USA, ale ponieważ sama firma nie jest obecna w USA, podlega australijskiemu prawu.

Używamy Fastmaila do naszej poczty e-mail Cult of Mac, a ja jestem prawie gotowy do zmiany. Potencjalni przełączający mogą chcieć rzucić okiem ten przewodnik od Maxa Masnicka.

Safari

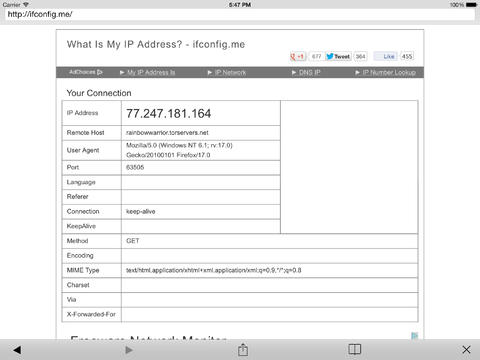

Safari ma własny tryb prywatności, który wyłącza funkcję historii i uniemożliwia identyfikację informacji, takich jak pliki cookie. To jest w porządku, jeśli chcesz tylko ukryć swoje uzależnienie od pornografii przed udostępnionym iPadem, ale co z ukrywaniem całego przeglądania Internetu? Potrzebujesz przeglądarki obsługującej Tor, takiej jak Przeglądarka cebuli, co zamaskuje wszelkie ślady tego, kim i gdzie jesteś, a także to, co oglądasz.

Słup to sieć komputerów, która pinguje Twój ruch internetowy na całym świecie, co uniemożliwia aby każdy mógł ćwiczyć, gdzie jesteś fizycznie, a tym samym zachować anonimowość (jak można się spodziewać, ten NSA ma sposoby na obejście tego, chociaż skupiają się głównie na lukach w przeglądarce Firefox).

Problem z Torem polega na tym, że korzystanie z niego jest powolne, ponieważ cały ruch jest kierowany przez tak wiele innych komputerów. Ale to stary kompromis między bezpieczeństwem a wygodą. Krótko mówiąc, używaj Safari w trybie prywatnym do surfowania w NSFW i używaj Tora do wszystkiego, co naprawdę musisz zachować w tajemnicy.

Wiadomości

BitTorrent wkracza do gry IM z bezpieczną usługą przesyłania wiadomości, która całkowicie eliminuje serwer i wysyła wiadomości bezpośrednio między rówieśnikami. Szczegóły są skąpe, a aplikacja jest obecnie w zamkniętej wersji beta, ale intencje jasno wynikają z wpisu na blogu zapowiedź eksperymentu:

Tylko w tym roku ponad 6 milionów osób zostało dotkniętych naruszeniami bezpieczeństwa danych. Prawo do posiadania własnych rozmów online: to nie jest dane. Powinno być.

Całkiem jednoznaczne, prawda? Będziesz musiał na to poczekać, ale IM brzmi jak idealne rozwiązanie dla komunikatorów: otrzymujesz sieć, której potrzebujesz w aby móc znajdować i kontaktować się z ludźmi, ale z szyfrowanymi transferami peer-to-peer, takimi jak te w udostępnianiu plików BitTorrent protokół.

Kopie zapasowe iCloud

Jeśli kiedykolwiek istniał wyraźny przykład kompromisu między bezpieczeństwem a wygodą, są to kopie zapasowe iCloud. Dzieją się one automatycznie, gdy zostawiasz iDevice do ładowania, i mogą przywrócić urządzenie do jego dokładnego stanu, w tym wszystkich haseł, a nawet tapety ekranu głównego.

Najlepszym sposobem na zachowanie bezpieczeństwa jest jednak całkowite porzucenie kopii zapasowych w chmurze i po prostu utworzenie kopii zapasowej na komputerze Mac lub PC. Jest to również najszybszy sposób na przywrócenie wszystkich aplikacji i danych, ponieważ odbywa się to przez sieć. Ale co z czymś pomiędzy?

Kopia zapasowa iDrive (bezpłatnie do 5 GB) to uniwersalna aplikacja, która umożliwia tworzenie kopii zapasowych kontaktów, zdjęć, filmów i kalendarzy. Darmowa wersja zawiera 5 GB pamięci, którą można dzielić na dowolną liczbę urządzeń (podobnie jak iCloud) i wszystkie dane są dostępne z komputera stacjonarnego (kopia zapasowa iDrive może być również używana do tworzenia kopii zapasowych Prochowiec).

Więc jak to jest bezpieczniejsze niż iCloud? Cóż, nie jest, chyba że wybierzesz szyfrowanie kluczem prywatnym opcja, która szyfruje wszystko, zanim opuści Twoje urządzenie, upewniając się, że nikt nie może zobaczyć żadnych Twoich danych (w tym Ciebie, jeśli zgubisz hasło).

Z drugiej strony możesz po prostu trzymać się iCloud. Apple szyfruje Twoje dane są przesyłane i na serwerze, a jeśli masz włączone odpowiednie ustawienia, Twój iPhone jest również chroniony przez szyfrowanie całego dysku.

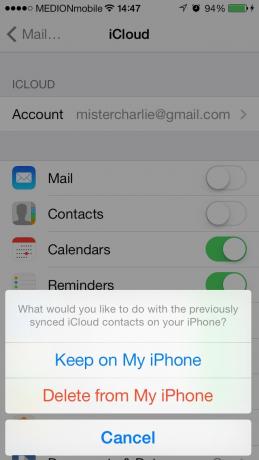

Łączność

To pierwsza kategoria, w której nie zamierzam sugerować alternatywnej aplikacji. Wbudowana aplikacja Kontakty ma tak zasadnicze znaczenie dla korzystania z aplikacji Poczta, Telefon i Wiadomości, że kartka papieru jest tak samo wygodną alternatywą, jak każda inna aplikacja. Ale to nie znaczy, że się zgubiłeś. Najpierw wyłącz synchronizację Kontaktów w iCloud i po prostu przechowuj je lokalnie. Jeśli kiedykolwiek zsynchronizowałeś swoje kontakty z aplikacją innej firmy, upewnij się, że kopie zapasowe iCloud dla tej aplikacji są również wyłączone w preferencjach iCloud (w aplikacji Ustawienia).

Jeśli masz w aplikacji Kontakty dane kontaktowe, których naprawdę nie chcesz (np. prywatny numer telefonu komórkowego Edwarda Snowdena), zanotuj je w bezpiecznej notatce w 1 Hasło (więcej informacji poniżej) i skopiuj/wklej je, gdy ich potrzebujesz (upewnij się, że wszystkie aplikacje do monitorowania schowka, takie jak EverClip lub Pastebot, są najpierw wyłączone, właśnie w Obudowa).

Udostępnianie plików

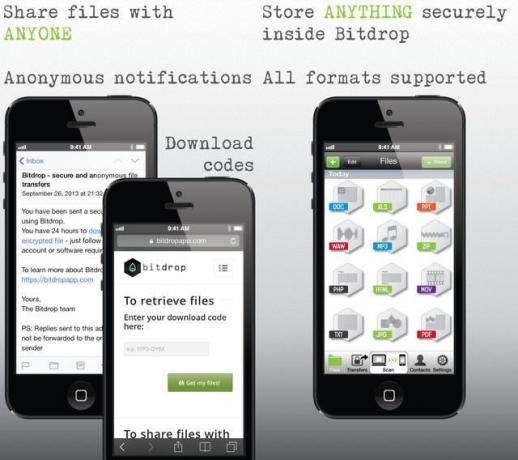

Do tej pory przyglądaliśmy się zamiennikom istniejących usług, ale kto powiedział, że w ogóle musisz z nich korzystać? W końcu to, że chcę „wysłać Ci zdjęcie e-mailem”, nie oznacza, że muszę korzystać z poczty e-mail. Jeśli oddzielimy intencję od przyjętej metody jej osiągnięcia, dostaniemy się do aplikacji takich jak BitDrop.

BitDrop to aplikacja na iOS, która umożliwia bezpieczne udostępnianie czegokolwiek i bez konieczności wykonywania przez odbiorcę niczego poza wklejeniem hasła do przeglądarki. Działa poprzez szyfrowanie pliku bezpośrednio na urządzeniu, a następnie przesyłanie go na serwery Bitdrop (firma ma siedzibę w Zurychu w Szwajcarii, więc jest poza zasięgiem NSA). Odbiorca otrzymuje kod, dzięki któremu może pobrać plik, a gdy tylko to zrobi, plik zostanie zniszczony (możesz również ustawić bombę zegarową, aby usunąć plik).

Tylko uważaj, aby wysłać link do właściwej osoby.

Uwagi

Notatki są o wiele łatwiejsze niż inne usługi iCloud do zastąpienia czymś bezpiecznym, ponieważ mogą być doskonale przydatne, gdy pozostawisz je na swoim urządzeniu i możesz użyć bezpiecznego komunikatora lub poczty e-mail, aby wysłać je z miejsca do miejsce. Jeśli jednak chcesz zsynchronizować swoje notatki między urządzeniami, świetnym sposobem na bezpieczne zrobienie tego jest nie w ogóle za pomocą aplikacji do notatek.

Zamiast tego spróbuj 1Hasło (40 USD na Maca, 18 USD na iOS), fantastyczny menedżer haseł Mac i iOS. Ma wbudowaną sekcję notatek, a wszystko, co jest tutaj przechowywane, jest tak samo bezpieczne, jak wszystko, czym zarządza.

Synchronizacja odbywa się przez Dropbox lub iCloud, ale nie jest to tak niepewne, jak się wydaje; plik synchronizacji jest sam zaszyfrowany, więc nawet jeśli ktoś zdoła podważyć go z Twojego Dropbox, nadal będzie potrzebował hasła, aby go otworzyć. I oczywiście wybrałeś doskonałe i silne hasło główne dla 1 hasła, prawda? Nowością w wersji 4 dla komputerów Mac jest możliwość synchronizacji przez lokalną sieć Wi-Fi, co jest chyba najlepsze, chyba że NSA jest już zaparkowana w furgonetce na zewnątrz budynku.

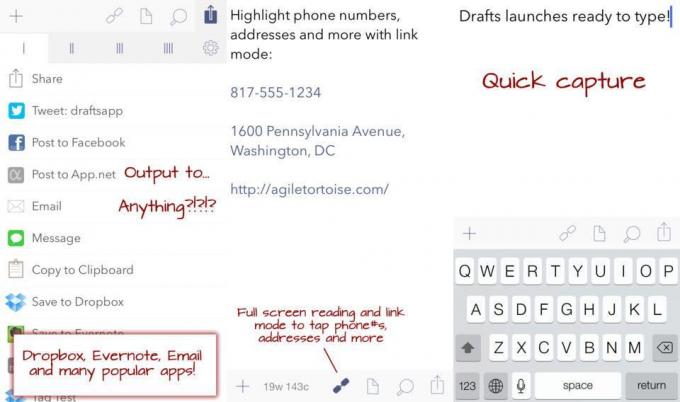

Inną opcją jest przechowywanie notatek lokalnie, ale przechowywanie ich w aplikacji, która świetnie nadaje się do udostępniania. Warcaby (od 3 USD) jest rozliczany jako rodzaj uniwersalnej skrzynki odbiorczej na tekst, umożliwiając zapisanie szybkiej notatki przed udostępnieniem w dowolnym miejscu i wszędzie, ale jest również całkiem świetny jako samodzielna aplikacja do notatek. Wyszukiwanie jest nie tylko natychmiastowe, ale dzięki schematom adresów URL możesz wysyłać swoje notatki bezpośrednio do wielu innych aplikacji. W ten sposób możesz łatwo przenieść swoje notatki do bezpiecznych klientów poczty e-mail i komunikatorów internetowych, gotowe do potajemnego wysłania.