Waarom uw bedrijf een iPhone/iPad At Work-beleid nodig heeft

Mobiele technologie speelt een steeds grotere rol op de werkvloer. Volgens een recent onderzoek van IT-trainings- en certificeringsgigant CompTIA gebruikt 84% van de kenniswerkers een iPhone of andere smartphone voor op zijn minst enkele dagelijkse taken - het is niet verwonderlijk dat e-mail en het gebruik van webgebaseerde services worden gerangschikt als de meest voorkomende en universele toepassingen.

Ondanks dat gebruiksniveau, leverde de enquête - die geen cijfers opleverde voor bedrijfseigendom versus apparaten die eigendom zijn van werknemers - ontdekte dat slechts 22% van de bedrijven een officieel beleid heeft met betrekking tot het gebruik van mobiele apparaten technologie. Nog eens 20% gaf aan opties voor mobiliteitsbeleid te onderzoeken, maar deze nog niet af te ronden.

Apple brengt Java-update uit om Flashback-trojan te verwijderen

Apple heeft zojuist een update voor Java voor OS X uitgebracht die effectief alle sporen van het beruchte verwijdert Flashback-trojan van een geïnfecteerd systeem. De update kan nu worden gedownload in Software-update op alle Macs met Snow Leopard tot en met Mountain Lion.

Dropcam HD, de iOS-vriendelijke wifi-beveiligingscamera

Foto:

Heeft u een klein hoekje van uw eigendom dat u graag in de gaten wilt houden? Of maak je je gewoon zorgen dat de oppas je kinderen niet hard genoeg schudt als ze zich gaan gedragen? Dan heb je de Dropcam HD nodig, een Wi-Fi-videocamera die is ontworpen voor bewaking op afstand.

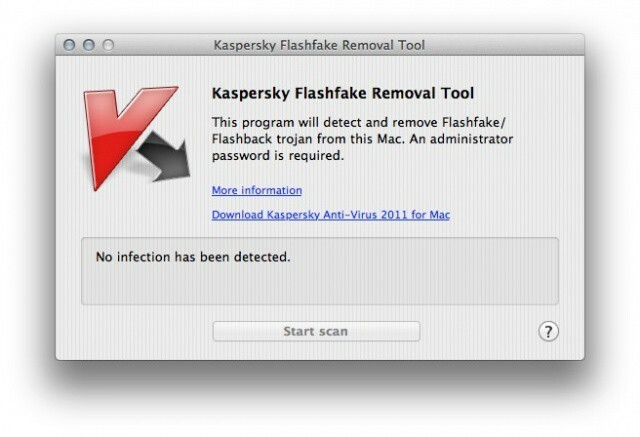

Flashfake Antivirus Tool voor Mac vindt en verwijdert Flashback Trojan

Appeltaartonlangs gereageerd op de Flashback-trojan die naar verluidt besmet is minstens 600.000 Macs. Het bedrijf Cupertino zei dat het werkt aan een antivirusprogramma om Flashback van geïnfecteerde computers te detecteren en te verwijderen. Een ander hulpmiddel genaamd FlashBackChecker kan controleren of u nu geïnfecteerd bent.

Russische firma Kaspersky Lab heeft een gratis Mac-antivirusprogramma uitgebracht om Flashback niet alleen te ontdekken, maar ook te verwijderen van je Mac.

Nieuwe database kan gestolen telefoons onbruikbaar maken

Gestolen telefoons behoren binnenkort tot het verleden dankzij een samenwerking tussen de Amerikaanse overheid en de vier grootste mobiele providers. De nieuwe regeling maakt gebruik van een centrale database van gestolen handsets, en de vervoerders zullen deze gebruiken om hun heractivering te blokkeren.

Het idee is dat het diefstal van mobiele telefoons zal verminderen door gestolen telefoons vrijwel onbruikbaar te maken.

OpenDNS blokkeert de Flashback Trojan

OpenDNS, de DNS-provider bij uitstek voor veeleisende en paranoïde, blokkeert de Flashback Trojan. Zodra het uw Mac heeft geïnfecteerd, probeert Flashback naar een server "naar huis te bellen" om verdere instructies te ontvangen.

Open DNS blokkeert die verbinding nu.

Bang voor flashbacks? Hier leest u hoe u Java op uw Mac kunt uitschakelen en veilig kunt blijven

Apple heeft zei dat het werkt aan een hulpmiddel om te eindigen? het beruchte Flashback-botnet voor eens en altijd, maar er is nog steeds de kleinste kans dat je geïnfecteerd raakt. Houd er rekening mee dat alleen rond 600.000 Macs zijn ten prooi gevallen aan Flashback, en dat aantal is maar een fractie van de miljoenen Mac-gebruikers over de hele wereld. De meeste machines die al zijn geïnfecteerd, zijn gecentraliseerd in Noord-Amerika.

Je Mac is helemaal up-to-date en je hebt al gecontroleerd of je geïnfecteerd bent door de Flashback-trojan. Als alles in orde is en je nog niet geïnfecteerd bent, kun je als volgt ervoor zorgen dat er geen kans is dat je geïnfecteerd raakt terwijl je wacht tot Apple de dag redt.

Apple: we werken aan software om de flashback-trojan te vinden en te doden

Een Mac-trojan genaamd Flashback weer opgedoken in het nieuws in de afgelopen week of zo nadat werd onthuld dat 600.000+ Macs waren geïnfecteerd door het snode botnet. We hebben je laten zien hoe je kunt zien of je bent geïnfecteerd door Flashback, en Apple hzoals al twee updates uitgebracht om de malware te patchen.

Apple staat op het punt om in de antivirusbusiness te stappen, want het bedrijf heeft gezegd dat het zijn eigen tool voor u gebruikt om Flashback voor eens en voor altijd te detecteren en te verwijderen. De mensen in Cupertino zullen ook samenwerken met ISP's over de hele wereld om de bron van dit botnet op te sporen en het bij de wortel te doden.

Flashback Trojan – Een grote wake-up call voor Mac IT-professionals

De na-effecten van de Flashback Trojan zullen nog lang voelbaar zijn. Hoewel er de afgelopen jaren af en toe Mac-malware-aankondigingen zijn geweest, is er nooit een ongebreideld in de wildernis van internet gevonden. De meeste werden gemakkelijk vermeden door de basisbeveiligingselementen van Apple of door eenvoudige gebruikersacties, zoals Safari vertellen om zogenaamde "veilige" bestanden niet onmiddellijk te openen nadat ze zijn gedownload.

Hierdoor is de Flashback-trojan veel mensen overrompeld – inclusief individuele Mac-bezitters en enkele IT-professionals die beter hadden moeten weten. Het benadrukte ook tekortkomingen van Apple op het gebied van beveiliging.

Facebook iOS-beveiligingsfout benadrukt beveiligingsrisico in iOS-back-ups

Een van de mobiele nieuwsitems deze week was de ontdekking door ontwikkelaar Gareth Wright van a kwetsbaarheid in de Facebook-apps voor zowel iOS als Android. In de iOS-versie van de Facebook-app gaat het om het feit dat de inloggegevens van een gebruiker worden opgeslagen in een .plist-bestand met leesbare tekst. Als u dat bestand naar een ander apparaat kopieert, krijgt u volledige toegang tot iemands Facebook-account.

Facebook wees er snel op dat dit bestand alleen rechtstreeks van een iOS-apparaat kon worden gekopieerd als het apparaat eerder was gejailbreakt. Wright reageerde door te zeggen dat het gedeelte van het iOS-bestandssysteem waar de gegevens zich bevinden, kan zijn: toegankelijk door een iOS-apparaat (al dan niet gejailbreakt) aan te sluiten op een Mac of pc met iTunes en een back-up. Met de juiste tools is het vrij eenvoudig om een back-up van een iOS-apparaat of zelfs het bestandssysteem op een aangesloten apparaat te doorzoeken.

Dit brengt een belangrijk probleem met zich mee voor bedrijven die iOS-apparaten inzetten of a BYOD programma – iOS-back-ups gemaakt via iTunes kunnen een aanvalsvector zijn om bedrijfsgegevens op te halen.