아니요, Apple Gatekeeper는 사용자가 여는 모든 Mac 앱을 추적하지 않습니다.

사진: 포토믹스/펙셀 CC

Apple은 Mac 사용자가 사용 중인 응용 프로그램을 찾기 위해 감시하지 않을 것이라고 약속합니다. 서버 결함으로 인해 macOS의 Gatekeeper가 응용 프로그램을 열 때마다 Apple에 메시지를 보낸다는 사실을 사용자가 알게 된 후 회사는 이 사실을 분명히 해야 했습니다.

macOS Catalina에서 앱을 실행할 수 없습니까? 수정 사항은 다음과 같습니다.

사진: Charlie Sorrel/Cult of Mac

macOS 10.15 Catalina는 알 수 없는 앱 실행에 대해 무자비합니다. 앱이 App Store에서 직접 제공되지 않거나 앱 개발자가 Apple에서 공증한 앱, 실행되지 않습니다. 그것을 두 번 클릭하면 경고가 표시됩니다. 다른 것은 없습니다. Catalina의 경고에도 불구하고 앱을 신뢰하고 실행한다고 말할 수 있는 옵션은 없습니다.

하지만 당신은 ~ 할 수있다 여전히 해당 앱을 실행합니다. Apple은 당신이 포기하기를 바라는 마음으로 컨트롤을 숨겼을 뿐입니다. 그것은 사소하고 사용자인 당신에 대한 존경심이 부족함을 보여줍니다. 그러나이 문제를 해결하는 것도 매우 쉽습니다. macOS Catalina에서 앱을 실행하는 방법을 살펴보겠습니다.

Apple은 곧 모든 macOS 앱에 공증을 요구할 것입니다.

사진: 애플

Apple은 모든 macOS 앱이 Mojave 10.14.5 업데이트 이후 Gatekeeper에서 승인되도록 공증을 받아야 함을 확인했습니다.

이 요구 사항은 신규 및 업데이트된 앱과 개발자 ID로 배포하는 것이 처음인 개발자의 모든 소프트웨어에 적용됩니다. macOS의 향후 버전에서는 기본적으로 공증이 필요합니다.

Apple은 개발자에게 맬웨어가 없는 것으로 공증된 macOS 앱을 받을 것을 촉구합니다.

사진: 애플

Mac 사용자에게 설치 중인 소프트웨어에 맬웨어가 로드되지 않았음을 알리는 새로운 방법이 있습니다. 공증된 앱이라고 하며 Apple은 개발자에게 그것을 사용하도록 촉구.

현재 앱 공증은 선택 사항입니다. 결국, 그것은 요구 사항이 될 것입니다. 이것은 Mac 사용자를 위한 보너스입니다.

OSX.Bella 트로이 목마가 Mac에 백도어 설치를 발견했습니다.

사진: 애플

보안 연구원은 다음과 유사한 Mac 악성 코드를 발견했습니다. OSX.Dok 트로이 목마, Apple의 GateKeeper 기능을 우회할 수 있습니다.

OSX.Bella라는 새로운 버그는 OSX.Dok과 완전히 다른 방식으로 작동하고 배포됩니다. 그러나 일단 설치되면 피해를 주는 스크립트를 실행합니다.

Gatekeeper는 이 '대규모' Mac 악성코드를 막지 못할 것입니다

이미지: 체크 포인트

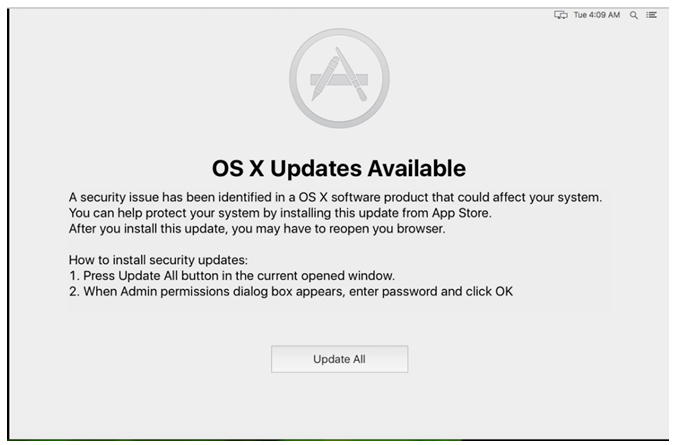

macOS 사용자를 대상으로 하는 "대규모" 악성코드의 새로운 변종인 OSX/Dok은 악성 소프트웨어를 차단하도록 설계된 Gatekeeper 기능을 우회할 수 있습니다.

가짜 소프트웨어 업데이트를 설치할 때까지 Mac에서 아무 것도 할 수 없도록 하는 새로 식별된 트로이 목마도 많은 바이러스 백신 프로그램에서 탐지되지 않습니다.

새로운 Mac 맬웨어는 Gatekeeper를 비활성화하면 안 됨을 증명합니다.

사진: 구글

Mac 사용자를 대상으로 하는 또 다른 악성 코드가 이번 주에 나타나 OS X에 내장된 Gatekeeper 기능을 비활성화하면 안 된다는 것을 증명했습니다. "OSX/Keydnap"은 무고한 텍스트 또는 이미지 파일로 위장한 다음 Mac에 악성 코드를 설치합니다.

Mac의 맬웨어 보호에는 여전히 패치가 필요합니다.

사진: 콜린 / Wikimedia Commons

우리 모두는 Apple이 맬웨어를 차단하는 데 Windows PC보다 훨씬 안전하다는 것을 알고 있습니다. 맞습니까?

Patrick Wardle 연구원은 Apple의 현재 보호 체계인 Gatekeeper에 구멍을 뚫으면서 몇 달 동안 이를 확인하려고 노력해 왔습니다.

사실, 그는 말 그대로 5분 만에 소프트웨어 보안 시스템에 대한 Apple의 최신 패치를 통과했습니다.

매우 간단한 익스플로잇으로 맬웨어가 Mac에 침투합니다.

사진: 애플

Apple의 Gatekeeper 기능은 고급 사용자라도 실수로 설치하지 않도록 설계되었습니다. 컴퓨터에 악성 소프트웨어가 설치되어 있지만 해커가 컴퓨터에 악성 소프트웨어를 몰래 침투시킬 수 있는 매우 간단한 익스플로잇 맥.

이 익스플로잇은 보안 회사 Synack의 연구 책임자인 Patrick Wardle이 발견했습니다. Wardle은 공격자가 Apple이 이미 신뢰하는 바이너리 파일을 사용하여 악성 파일을 실행할 수 있도록 하는 Gatekeeper의 주요 설계 결함 덕분에 익스플로잇이 가능하다는 것을 발견했습니다.

작동 방식은 다음과 같습니다.

Apple 개발자 ID로 서명된 새로운 Mac 멀웨어는 게이트키퍼를 능가합니다.

공격자가 데이터를 훔치고 손상된 시스템에 승인되지 않은 앱을 설치할 수 있는 새로운 Mac 맬웨어가 야생에서 발견되었습니다. 하지만 이 멀웨어가 다른 최신 Mac 멀웨어와 다른 점은 과거 Gatekeeper… 그리고 그 배후의 사람들은 악성 코드의 수명을 위해 총을 쏘고 있었을 수 있습니다. 피해자.