Se sei confuso come lo eravamo noi quando abbiamo sentito parlare per la prima volta del principale hack dell'App Store durante il fine settimana, siamo qui per aiutarti.

Ecco una raccolta di tutto ciò che sappiamo sulla storia di XcodeGhost e la aggiorneremo man mano che si sviluppa ulteriormente.

Cos'è XcodeGhost?

L'hack di XcodeGhost rappresenta il primo incidente di malware diffuso nell'ecosistema iOS e utilizza l'architettura di Apple contro di esso.

Xcode è il framework di programmazione di Apple che gli sviluppatori utilizzano per creare le app che usi e i giochi a cui giochi. E una versione modificata di questo sistema è responsabile dei problemi che abbiamo riscontrato oggi. XcodeGhost utilizza una versione precedente di Xcode per introdurre funzionalità dannose nelle app senza che gli sviluppatori lo sappiano. Qualsiasi app realizzata utilizzando la versione compromessa di Xcode è potenzialmente compromessa.

Il cattivo Xcode … il codice è arrivato agli sviluppatori tramite forum di settore,

Attenzione rapporti. Era particolarmente allettante per gli sviluppatori cinesi perché potevano scaricare la versione Ghost più velocemente di quella ufficiale direttamente da Apple. Non sapevano che fosse stato modificato, quindi quando l'hanno usato per creare le loro app e le hanno inviate all'App Store, il codice Ghost è stato riposto al suo interno.Cosa fa XcodeGhost?

XcodeGhost si trova sullo sfondo di app legittime e le estrae alla ricerca di dati come una persona invisibile che tradisce un test. Una volta avviata, l'app interessata inizia a prelevare. Le cose che cerca includono il nome dell'app infetta, l'identificatore del bundle dell'app (un codice specifico per lo sviluppatore e l'app impostato durante l'invio), il nome del dispositivo e informazioni su tipo, posizione e lingua, informazioni sulla rete e "identifierForVendor" del dispositivo (un codice che aiuta a connettere le app dello stesso sviluppatore in esecuzione sullo stesso dispositivo).

Foto: Charles Rondeau/Immagini di dominio pubblico

Una volta che ha queste informazioni, Ghost le invia a un server esterno, la società di sicurezza Palo Alto Networks afferma. Per quanto riguarda cosa fa con queste informazioni? Palo Alto afferma che il malware ha la capacità di ricevere comandi dal server il che potrebbe comportare la forzatura del tuo dispositivo iOS ad aprire pagine Web o la creazione di falsi prompt per indurti a rinunciare al tuo ID Apple e alla password. Potrebbe persino accedere ai dati negli appunti per rubare le password che hai memorizzato in un'app di gestione, afferma Palo Alto.

Quali app sono interessate?

A causa della distribuzione di Ghost attraverso i forum degli sviluppatori con sede in Cina, la maggior parte delle app infette proviene da quel paese. Abbiamo compilato una lista di tutte le app interessate note, quindi controlla lì per vedere se sei a rischio.

Cosa sai fare?

Avrai voglia di essere proattivo se stai trasportando una di queste app, quindi la tua prima mossa è eliminare quelle che hai attualmente installato. Puoi anche dare un'occhiata la nostra guida di consigli pratici per ulteriori suggerimenti, come essere sicuri di sapere da dove provengono le finestre di dialogo e cambiare la password Apple per ogni evenienza.

Chi ha fatto questo?

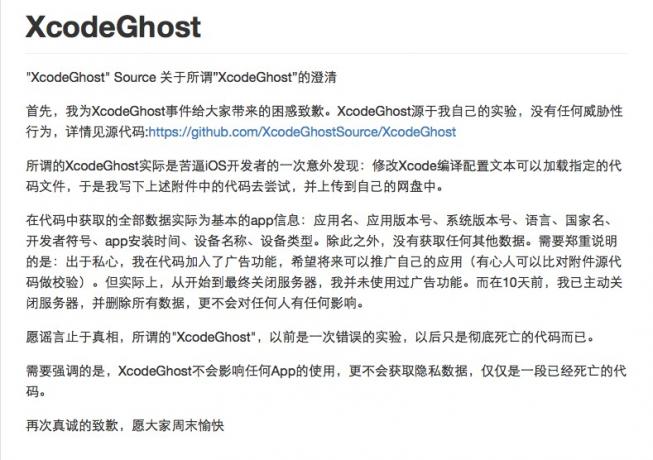

Non lo sappiamo, ma a posta sul sito di code-sharing GitHub da qualcuno che afferma di essere il creatore di XcodeGhost offre alcune possibili risposte. [Nota: abbiamo tradotto questo testo dal cinese utilizzando Google Translate e abbiamo tentato di ripulirlo per chiarezza, quindi potrebbero essere presenti alcuni errori di traduzione.]

Prima di tutto, mi scuso per la confusione che XcodeGhost ha portato. XcodeGhost proviene dai miei esperimenti, senza alcun comportamento minaccioso, come dettagliato nel codice sorgente.

Il cosiddetto XcodeGhost è in realtà difficile da trovare per gli ignari sviluppatori iOS. È possibile caricare un codice file di testo di configurazione del compilatore Xcode modificato, quindi ho scritto il codice sopra per provare a caricarlo sul loro disco di rete.

Tutti i dati nel codice acquisiscono effettivamente le informazioni di base dell'app: nome dell'applicazione, numero di versione dell'applicazione, numero di versione del sistema, lingua, nome del paese, sviluppatore, ora di installazione dell'app, nome del dispositivo e dispositivo genere. Inoltre, non raccoglie altri dati. Devo confessare che per motivi egoistici, ho utilizzato le funzionalità pubblicitarie nel codice per promuovere queste applicazioni (puoi confermarlo nel codice sorgente). Ma in effetti, dall'inizio alla fine della chiusura del server, non ho utilizzato la funzione pubblicitaria. E 10 giorni fa, ho rimosso il programma dal server e rimosso tutti i dati, ma questo non avrà alcun effetto su nessuno.

Per mettere fine alle voci, il cosiddetto "XcodeGhost" è stato un esperimento sconsiderato, ed ora è morto.

Desidero sottolineare che le app infettate da XcodeGhost non influenzeranno nessun utente e non ottengono dati privati, solo un pezzo di codice inutile.

Ancora una volta, mi scuso sinceramente e vi auguro un piacevole fine settimana.

Foto: GitHub

Ancora una volta, non sappiamo che questa affermazione provenga dall'effettivo creatore del malware, ma se è vero, l'hack non dovrebbe influenzare altre app in futuro. Tuttavia, continuiamo a raccomandare cautela.

XcodeGhost influisce sulle app in ogni App Store?

Foto: Rovio Entertainment

La risposta rapida a questa domanda è che dipende dall'app. Non è utile?

Ad esempio, il gioco dello sviluppatore Rovio Angry Birds 2 è elencato tra quelli interessati, ma l'azienda afferma che solo alcune versioni presentano la vulnerabilità.

“Rovio può confermare che la build cinese di Angry Birds 2, che era disponibile solo sull'App Store in Cina Cina, Taiwan, Hong Kong e Macao, è stata una delle app iOS rese vulnerabili al problema della sicurezza", ha affermato Rovio (tramite AppAdvice). "Tutte le altre build di Angry Birds 2 disponibili in tutti gli altri territori sono completamente sicure e protette."

Quindi, in pratica, se uno sviluppatore ha esternalizzato la build cinese della sua app a uno sviluppatore cinese, allora quella particolare versione potrebbe contenere Ghost. E se lo sviluppatore ha creato tutte le versioni della sua app con codice infetto che ha ricevuto da uno di quei forum, lo sarà in tutte le versioni. Ma se hanno ricevuto il loro Xcode direttamente da Apple, è sicuro.

Dobbiamo andare caso per caso su questo, ed è tutto piuttosto confuso. Ma supponi che se un'app dall'elenco sopra è sul tuo dispositivo, potrebbe essere compromessa.