Erittäin yksinkertainen hyödyntäminen mahdollistaa haittaohjelmien siirtymisen Mac-tietokoneeseesi

Kuva: Apple

Applen Gatekeeper -ominaisuus on suunniteltu estämään edistyneimmätkin käyttäjät asentamasta vahingossa haittaohjelmia tietokoneillaan, mutta erittäin yksinkertaisen hyväksikäytön avulla hakkerit voivat hiipiä haittaohjelmia tietokoneellesi Mac.

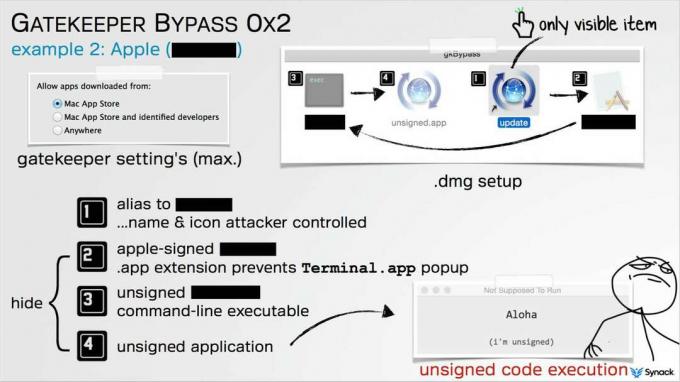

Hyökkäyksen löysi Patrick Wardle, turvallisuusyrityksen Synackin tutkimusjohtaja. Wardle havaitsi, että hyväksikäyttö on mahdollista Gatekeeperin suunnittelun puutteen ansiosta, jonka avulla hyökkääjä voi käyttää binaaritiedostoa, jonka Apple on jo luottanut suorittamaan haitallisia tiedostoja.

Näin se toimii:

Gatekeeper on suunniteltu tarkistamaan ladattujen sovellusten digitaaliset varmenteet ennen niiden asentamista varmistaakseen, että ne ovat Applen kehittäjän allekirjoittamia tai Mac App Storesta. Ongelmana on, että vaikka Gatekeeper on asetettu korkeimmalle asetukselle, hyödyntäminen tekee siitä edelleen OS X: n digitaalisen bouncer luotetulla binaaritiedostolla ja voi sitten suorittaa muita haittaohjelmia, jotka on liitetty muuhun tiedostoon asennus.

"Jos sovellus on kelvollinen - se on allekirjoitettu kehittäjätunnuksella tai (ladattu) Mac -sovelluksesta Kauppa - Gatekeeper sanoo pohjimmiltaan "OK, annan tämän käydä", ja sitten Gatekeeper lähinnä poistuu, " Wardle kertoi Ars Technica. "Se ei seuraa, mitä sovellus tekee. Jos sovellus kääntyy ympäri ja joko lataa tai suorittaa muuta sisältöä samasta hakemistosta… Gatekeeper ei tutki näitä tiedostoja. ”

Kun hyväksikäyttö on valmis, hyökkääjä voi asentaa troijalaisia tai muita haitallisia sovelluksia kerätäkseen uhrin pankkitietoja, varastaakseen salasanoja tai tallentaakseen ääntä ja videota ilman käyttäjän tietämistä.

Wardle kertoo ilmoittaneensa Applelle hyväksikäytöstä 60 päivää sitten ja aikoo esitellä havaintonsa Virus Bulletinin kansainvälinen konferenssi torstaina Prahassa. Hyvä uutinen on, että Apple on tietoinen virheestä ja pyrkii korjaamaan taustalla olevan korjaustiedoston. Huono uutinen on, että Wardle ei ehkä ole ainoa, joka on huomannut yksinkertaisen hyväksikäytön.

"Jos löydän sen, sinun on oletettava, että hakkeriryhmät tai kehittyneemmät kansallisvaltiot ovat löytäneet samanlaisia heikkouksia", hän sanoi.

Lähde: Ars Technica