Wenn Sie genauso verwirrt sind wie wir, als wir am Wochenende zum ersten Mal von dem großen App Store-Hack gehört haben, sind wir hier, um Ihnen zu helfen.

Hier ist eine Zusammenstellung von allem, was wir über die XcodeGhost-Geschichte wissen, und wir werden sie im Laufe der Entwicklung aktualisieren.

Was ist XcodeGhost?

Der XcodeGhost-Hack stellt den ersten weit verbreiteten Malware-Vorfall im iOS-Ökosystem dar und verwendet dagegen Apples eigene Architektur.

Xcode ist Apples Programmier-Framework, mit dem Entwickler die von Ihnen verwendeten Apps und die von Ihnen gespielten Spiele erstellen. Und eine modifizierte Version dieses Systems ist für die Probleme verantwortlich, die wir heute sehen. XcodeGhost verwendet eine ältere Version von Xcode, um schädliche Funktionen in Apps einzuführen, ohne dass die Entwickler überhaupt wissen, dass sie vorhanden sind. Jede App, die mit der kompromittierten Version von Xcode erstellt wurde, ist potenziell kompromittiert.

Der schlechte Xcode … Code gelangte über Branchenforen zu Entwicklern,

Achtung berichtet. Für chinesische Entwickler war es besonders verlockend, weil sie die Ghost-Version schneller herunterladen konnten als die offizielle direkt von Apple. Sie wussten nicht, dass es geändert wurde. Als sie damit ihre Apps erstellten und sie an den App Store schickten, war der Ghost-Code darin verstaut.Was macht XcodeGhost?

XcodeGhost sitzt im Hintergrund legitimer Apps und durchsucht sie nach Daten wie eine unsichtbare Person, die bei einem Test betrügt. Sobald die betroffene App gestartet wird, beginnt sie mit der Auswahl. Gesucht wird unter anderem nach dem Namen der infizierten App, der App-Bundle-Kennung (ein spezieller Code für den Entwickler und die App, der während der Übermittlung festgelegt wurde), den Namen des Geräts und Typ-, Standort- und Sprachinformationen, Netzwerkinformationen und der „IdentifierForVendor“ des Geräts (ein Code, der hilft, Apps desselben Entwicklers zu verbinden, die auf demselben laufen Gerät).

Foto: Charles Rondeau/Public-Domain-Bilder

Sobald diese Informationen vorliegen, sendet Ghost sie an einen externen Server, Sicherheitsfirma Palo Alto Networks sagt. Was macht es mit dieser Info? Palo Alto sagt, dass die Malware die Fähigkeit hat, Befehle vom Server empfangen Dies könnte dazu führen, dass Ihr iOS-Gerät gezwungen wird, Webseiten zu öffnen oder gefälschte Aufforderungen zu erstellen, um Sie dazu zu bringen, Ihre Apple-ID und Ihr Passwort aufzugeben. Es könnte sogar auf Daten in Ihrer Zwischenablage zugreifen, um Passwörter zu stehlen, die Sie in einer Management-App gespeichert haben, sagt Palo Alto.

Welche Apps sind betroffen?

Aufgrund der Verbreitung von Ghost über in China ansässige Entwicklerforen stammen die meisten infizierten Apps aus diesem Land. Wir haben eine Liste zusammengestellt von allen bekannten betroffenen Apps, also überprüfen Sie dort, ob Sie gefährdet sind.

Was kannst du tun?

Sie sollten proaktiv sein, wenn Sie eine dieser Apps mit sich führen. Daher besteht Ihr erster Schritt darin, alle derzeit installierten Apps zu löschen. Sie können auch vorbeischauen unser Ratgeber mit praktischen Tipps für weitere Vorschläge, z. B. sicherstellen, dass Sie wissen, woher Dialogfelder kommen, und Ihr Apple-Passwort für alle Fälle ändern.

Wer hat das gemacht?

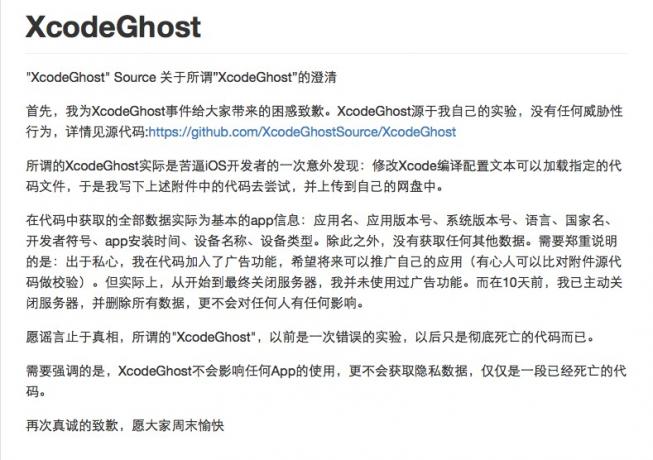

Wir wissen es nicht, aber a Post auf der Code-Sharing-Site GitHub von jemandem, der behauptet, der Schöpfer von XcodeGhost zu sein, bietet einige mögliche Antworten. [Hinweis: Wir haben diesen Text mit Google Translate aus dem Chinesischen übersetzt und versucht, ihn aus Gründen der Klarheit zu bereinigen, daher können einige Übersetzungsfehler vorhanden sein.]

Zunächst entschuldige ich mich für die Verwirrung, die XcodeGhost gebracht hat. XcodeGhost stammt aus meinen eigenen Experimenten, ohne bedrohliches Verhalten, wie im Quellcode beschrieben.

Der sogenannte XcodeGhost ist für ahnungslose iOS-Entwickler eigentlich schwer zu finden. Ein modifizierter Xcode-Compiler-Konfigurationstextdateicode kann geladen werden, also habe ich den obigen Code geschrieben, um zu versuchen, ihn auf ihre Netzwerkfestplatte hochzuladen.

Alle Daten im Code erfassen tatsächlich grundlegende App-Informationen: Anwendungsname, Anwendungsversionsnummer, Systemversionsnummer, Sprache, Ländername, Entwickler, App-Installationszeit, Gerätename und Gerät Typ. Darüber hinaus werden keine weiteren Daten erhoben. Ich muss gestehen, dass ich aus egoistischen Gründen die Werbefunktionen im Code verwendet habe, um diese Anwendungen zu bewerben (Sie können dies im Quellcode bestätigen). Aber tatsächlich habe ich vom Anfang bis zum endgültigen Herunterfahren des Servers die Werbefunktion nicht genutzt. Und vor 10 Tagen habe ich das Programm vom Server genommen und alle Daten entfernt, aber das hat keine Auswirkungen auf niemanden.

Um den Gerüchten ein Ende zu bereiten, war der sogenannte „XcodeGhost“ ein unüberlegtes Experiment, der nun tot ist.

Ich möchte betonen, dass mit XcodeGhost infizierte Apps keine Auswirkungen auf Benutzer haben und keine privaten Daten erhalten, sondern nur einen nutzlosen Code.

Ich entschuldige mich nochmals aufrichtig und wünsche Ihnen ein schönes Wochenende.

Foto: GitHub

Auch hier wissen wir nicht, dass diese Aussage vom eigentlichen Ersteller der Malware stammt, aber wenn es stimmt, sollte der Hack in Zukunft keine weiteren Apps mehr betreffen. Wir plädieren dennoch für Vorsicht.

Beeinflusst XcodeGhost Apps in jedem App Store?

Foto: Rovio Entertainment

Die schnelle Antwort auf diese Frage ist, dass es von der App abhängt. Ist das nicht hilfreich?

Zum Beispiel das Spiel des Entwicklers Rovio Angry Birds 2 ist unter den Betroffenen aufgeführt, das Unternehmen behauptet jedoch, dass nur bestimmte Versionen die Schwachstelle aufweisen.

„Rovio kann bestätigen, dass der chinesische Build von Angry Birds 2, der nur im App Store auf dem Festland erhältlich war China, Taiwan, Hongkong und Macau war eine der iOS-Apps, die für das Sicherheitsproblem anfällig gemacht wurden“, sagte Rovio (via App-Hinweis). „Alle anderen Builds von Angry Birds 2, die in allen anderen Territorien verfügbar sind, sind absolut sicher.“

Wenn also ein Entwickler den chinesischen Build seiner App an einen chinesischen Entwickler ausgelagert hat, kann diese bestimmte Version Ghost vollständig enthalten. Und wenn der Entwickler alle Versionen seiner App mit infiziertem Code erstellt hat, den er aus einem dieser Foren erhalten hat, wird er in allen Versionen vorhanden sein. Aber wenn sie ihren Xcode direkt von Apple bekommen haben, ist es sicher.

Wir müssen das von Fall zu Fall prüfen, und das ist alles ziemlich verwirrend. Aber nehmen Sie einfach an, dass, wenn sich eine App aus der obigen Liste auf Ihrem Gerät befindet, diese kompromittiert werden könnte.