Ein anonymer Hacker, der eine iCloud-Sicherheitslücke ausgenutzt hat, die es jedem ermöglicht, ein verlorenes oder gestohlenes iPhone zu entsperren, sagt, Apple habe ihn heute wegen der Angelegenheit kontaktiert, aber er habe die E-Mail gelöscht.

„Sie haben mich gebeten, [sie] so schnell wie möglich zu kontaktieren, aber warum jetzt?“ der Hacker, der vorbeigeht AquaXetine, sagte in einer E-Mail an Cult of Mac. "Ich habe Apple bereits vor ein paar Monaten gewarnt." Cult of Mac bestätigte, dass die E-Mail tatsächlich von Apple stammt.

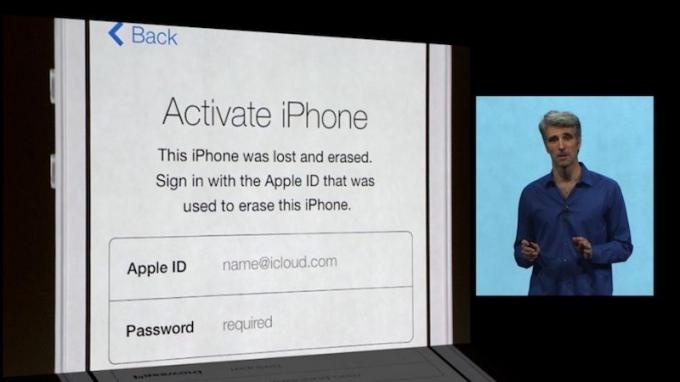

Der Hack, der erste seiner Art, umgeht das iCloud-Sicherheitssystem für gesperrte iOS-Geräte namens Activation Lock. Mit dem free DoulCi-Site, die die meiste Zeit des Tages offline zu sein schien, aber jetzt wieder betriebsbereit ist, kann ein gesperrtes iOS-Gerät dazu gebracht werden, zu denken, dass es mit den iCloud-Servern von Apple kommuniziert, wenn es mit einem Computer verbunden ist.

Mit iPhone-Diebstahl für etwa die Hälfte der Straftaten verantwortlich In Städten wie San Francisco und New York drängen die Gesetzgeber auf Gesetze, die alles erfordern Smartphones mit eingebauten Kill-Switches. Die Aktivierungssperre ist Apples Antwort auf das Problem, ein in iOS 7 eingeführter Fail-Safe, um gestohlene iPhones und iPads nicht mehr verwendbar zu machen. Das System ist so konzipiert, dass der Inhalt gesperrter Geräte unlesbar bleibt und ohne die Apple-ID des Benutzers nicht gelöscht werden kann.

Habe gerade die Mail von Apple gelöscht ;) Sie sind sooooooooo zu spät – AquaXetine (@AquaXetine) 21. Mai 2014

Die Hacker, die für die Umgehung von iCloud und Activation Lock verantwortlich sind, bekannt unter Online-Pseudonymen AquaXetine und MerrukTechnolog, bilden Team DoulCi (ungefähr „iCloud“ rückwärts).

Ihr Exploit, den sie als „den weltweit ersten iCloud-Aktivierungs-Bypass“ bezeichnen, besteht darin, der „hosts“ -Datei auf einem Desktop-Computer nur eine Codezeile hinzuzufügen. Eine Anleitung finden Sie auf der neuen Website des Tools, DoulCi. Niederländische Veröffentlichung De Telegraaf heute Morgen erstmals über den Hack berichtet.

Sicherheitsforscher und iOS-Hacker Steven De Franco beschrieb die Umgehung als „Man-in-the-Middle-Angriff“, was bedeutet, dass der Datenverkehr zwischen einem Gerät und den Servern von Apple abgefangen wird. „Es scheint ein Firmware-Fehler zu sein“, sagte De Franco in einem Interview mit Cult of Mac. "Es wäre also ein neues Update [von Apple] erforderlich, um es zu patchen."

Wenn der Hack verwendet wird und ein iPhone über die Aktivierungssperre hinweg getäuscht wird, wird die SIM-Karte unlesbar „Weil sie keine privaten Schlüssel von Apple haben, um dem Telefon mitzuteilen, ob es entsperrt ist oder nicht“, erklärte De Franco. Die beiden Hacker hinter DoulCi haben gesagt, sie haben ein Fix für den SIM-Block Ausgabe.

@AquaXetine Danke ans Team… Mehr Power…… von PH… pic.twitter.com/XR2Mb1OD4B — catac (@c4tac) 21. Mai 2014

Auf der DoulCi-Website heißt es, das Tool wurde „mit Liebe für die Menschen entwickelt, um ihnen eine zweite Chance zu geben, ihre iDevices wieder zum Laufen zu bringen“ und ist „nur für den persönlichen Gebrauch“.

Tweets zeigen, dass gerade heute Tausende von gesperrten iPhones auf der ganzen Welt mit dem Tool umgangen wurden. Die meisten Tweets, die den beiden Hackern danken, kommen von außerhalb der USA, wo gestohlene iOS-Geräte verschickt und auf dem Schwarzmarkt teuer verkauft werden.

Auf den Philippinen zeigte ein Twitter-Nutzer sechs entsperrte iPhones.

@AquaXetine@MerrukTechnolog tnx für dieses mehr liebe von den philippinen……LANG LEBE doulCi!!! pic.twitter.com/ZgTxaa0tTT

— esonglance (@esonglance) 21. Mai 2014

Ein weiterer zufriedener Unlocker in Asien twitterte Folgendes:

Twitter / abraham91612877: @AquaXetinepic.twitter.com/LkhcVlgscqhttp://t.co/sx2k4HssZz — Mscv50 (@Mscv50) 21. Mai 2014

Die Hacker behaupten, das Projekt sei ein großer Erfolg gewesen. Heute früh veröffentlichten sie Screenshots von Serverprotokollen, in denen behauptet wurde, dass 5.700 Geräte in nur fünf Minuten freigeschaltet wurden. Später behaupteten sie, weitere 10.000 Geräte seien freigeschaltet worden. Die beiden Hacker sagen, sie hätten fünf Monate lang an dem Exploit gearbeitet und sich im März mit Apple in Verbindung gesetzt. Apple reagierte nicht auf die Anfragen von Cult of Mac nach Kommentaren.

Mehr als 5700 Geräte wurden heute verarbeitet von #doulCi Server in 5 Minuten bis zum nächsten Mal mit Liebe #doulCiTeampic.twitter.com/vJCLlnX0Kg — Maroc-OS (@MerrukTechnolog) 21. Mai 2014